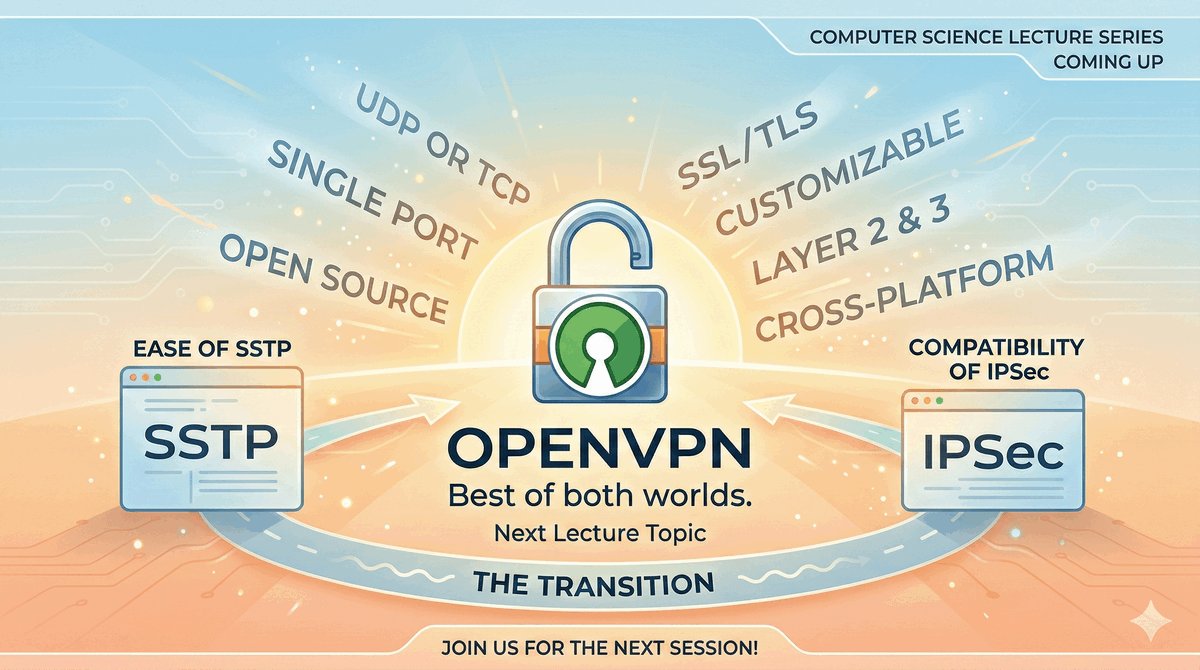

Część 3: Zaawansowane i bezpieczne protokoły VPN

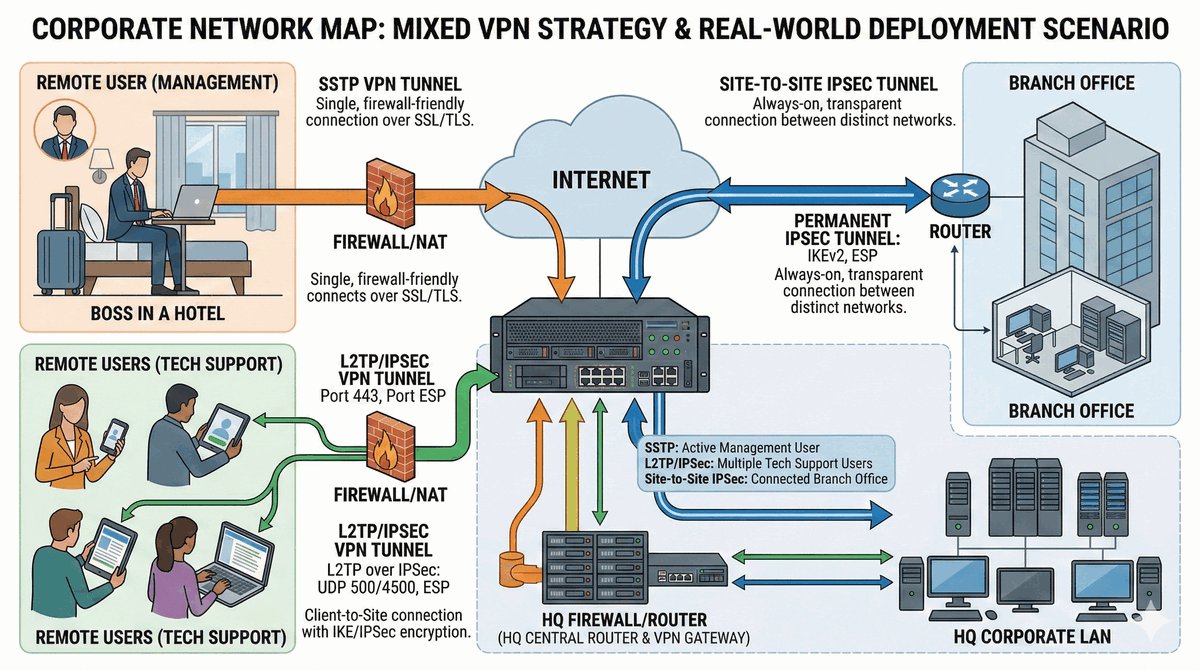

1/40- Poznaliśmy już standardy PPTP i GRE, które choć szybkie, nie oferują współczesnego poziomu bezpieczeństwa.

- Teraz skoncentrujemy się na protokołach klasy korporacyjnej.

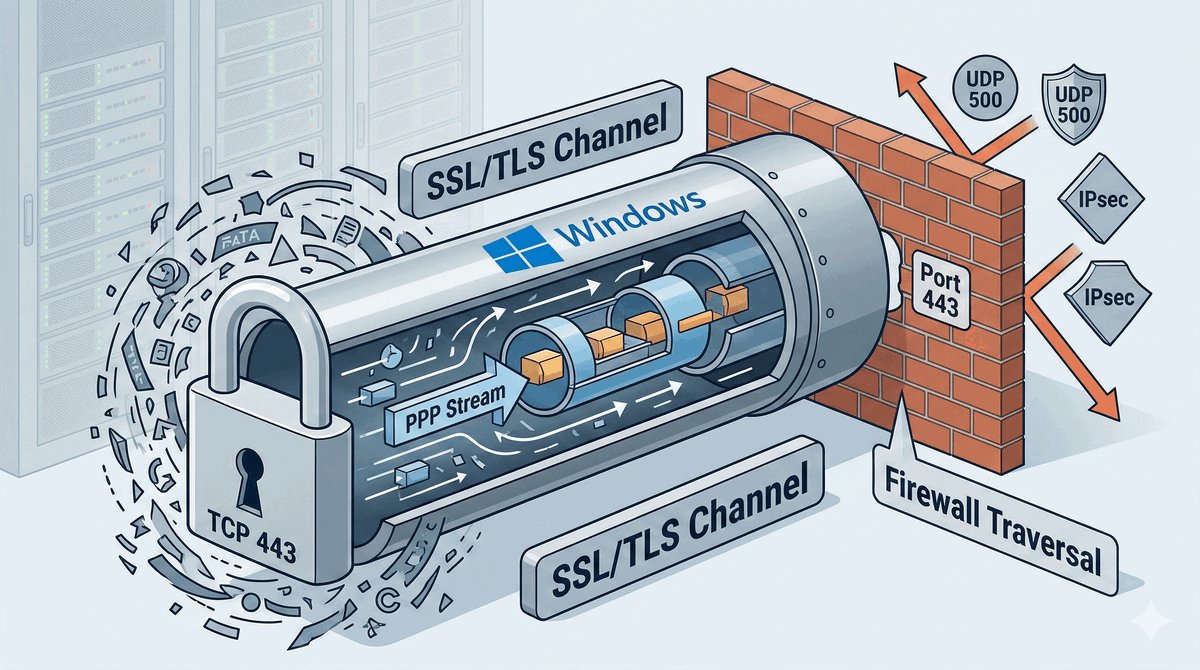

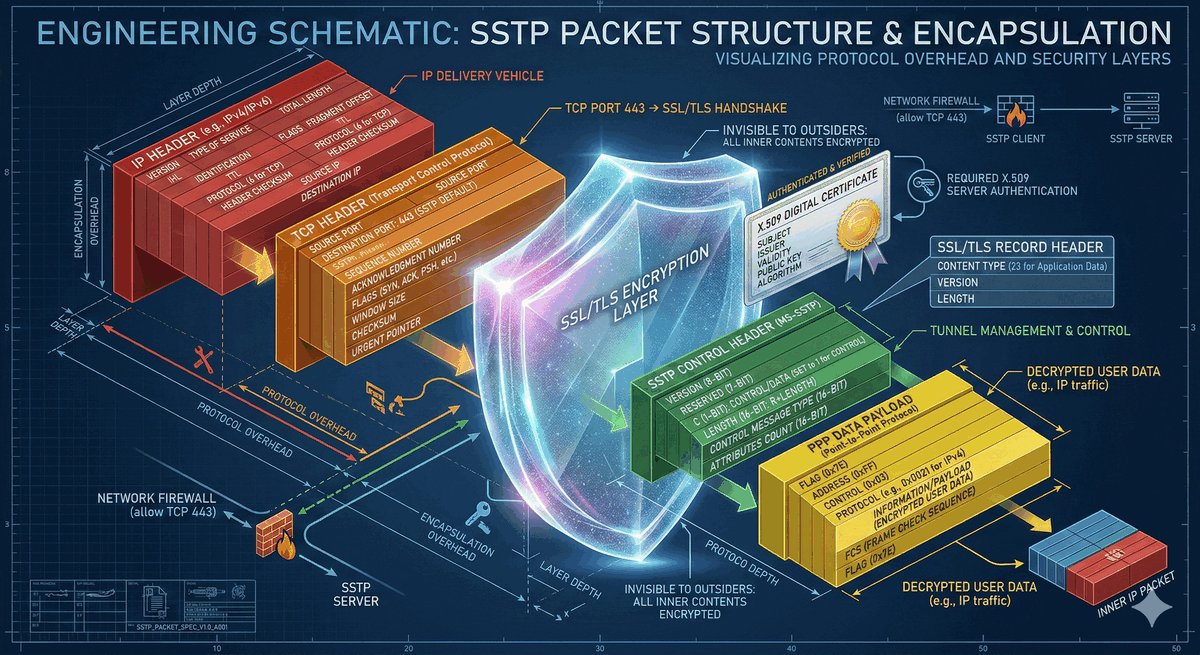

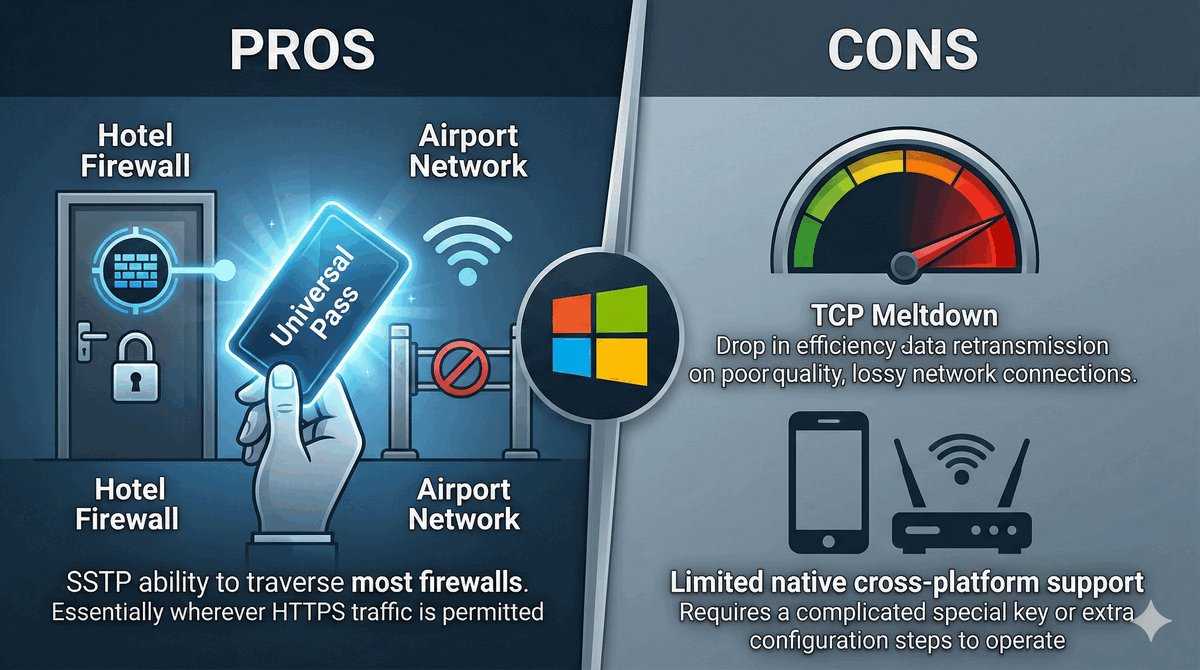

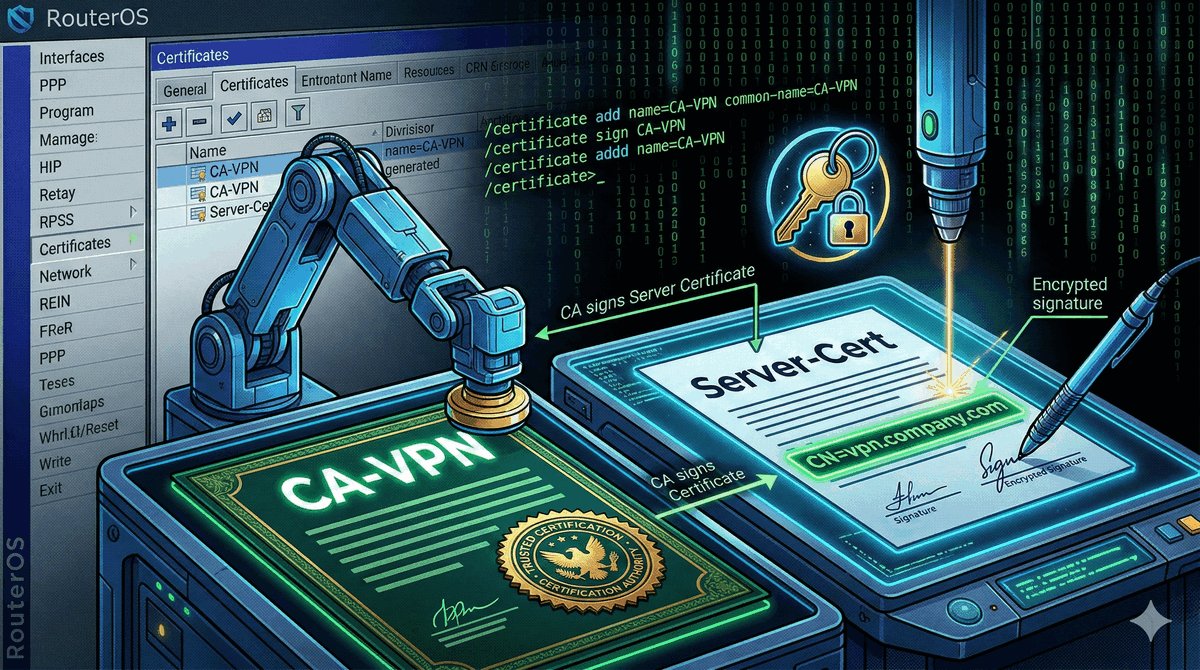

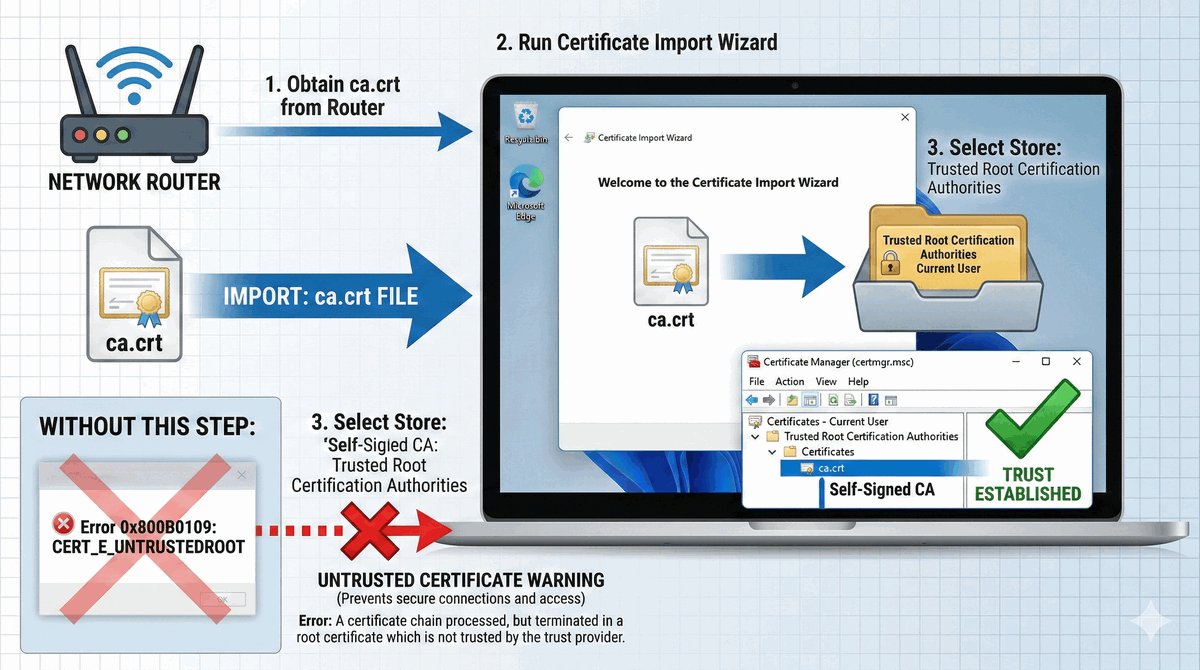

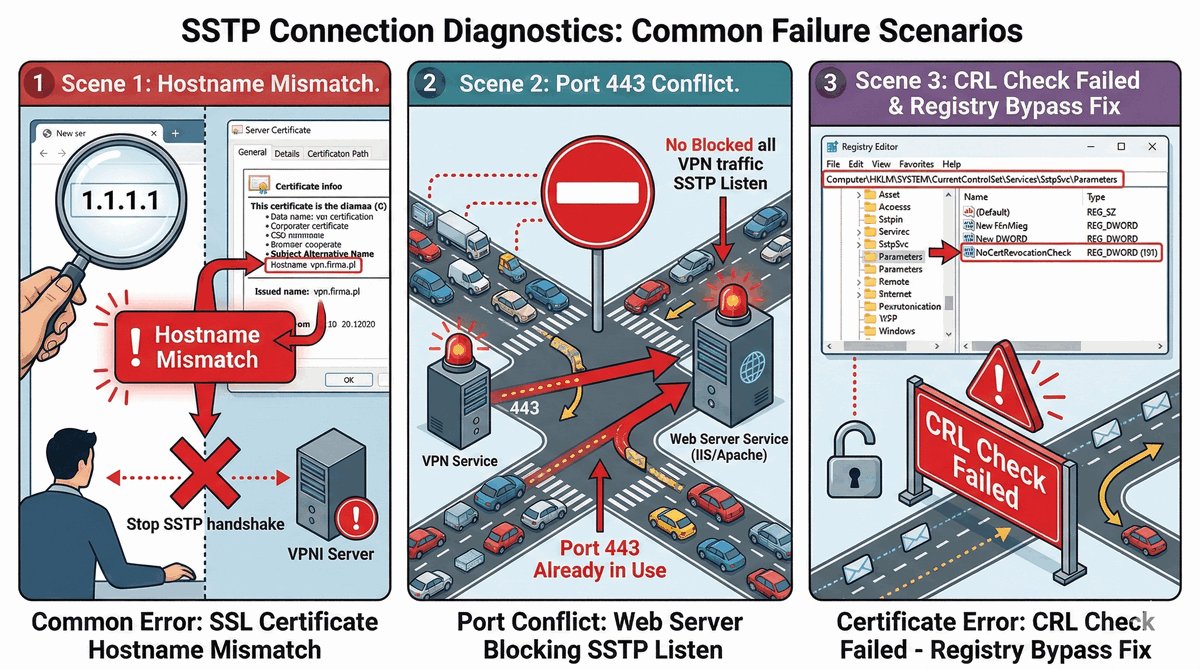

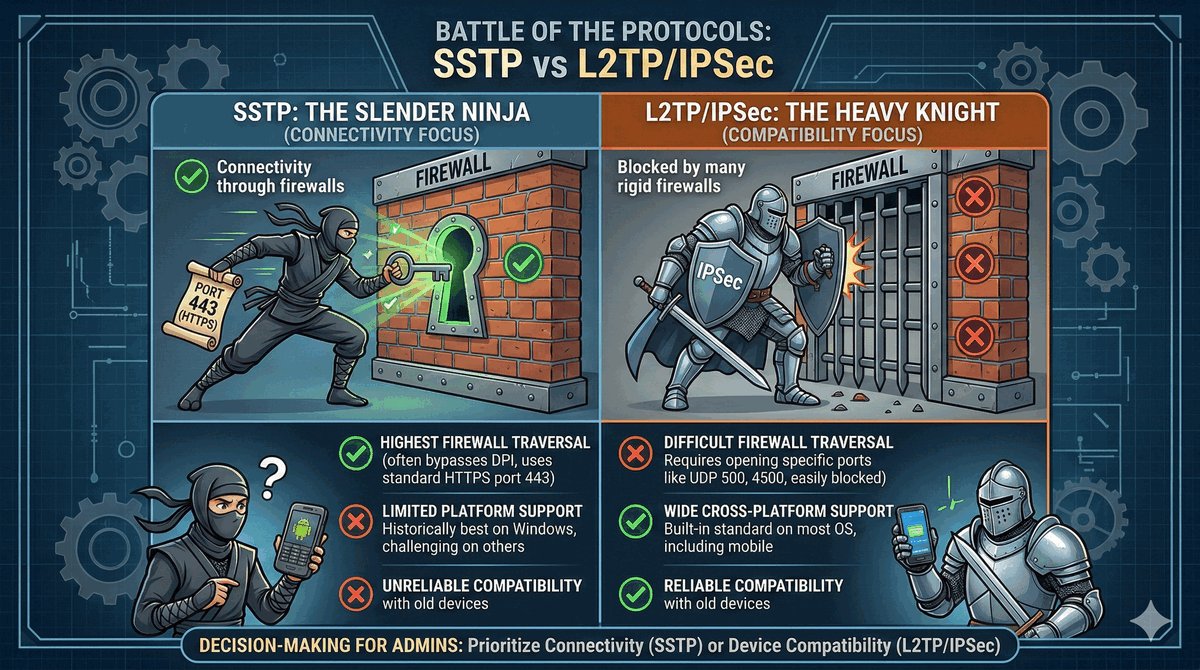

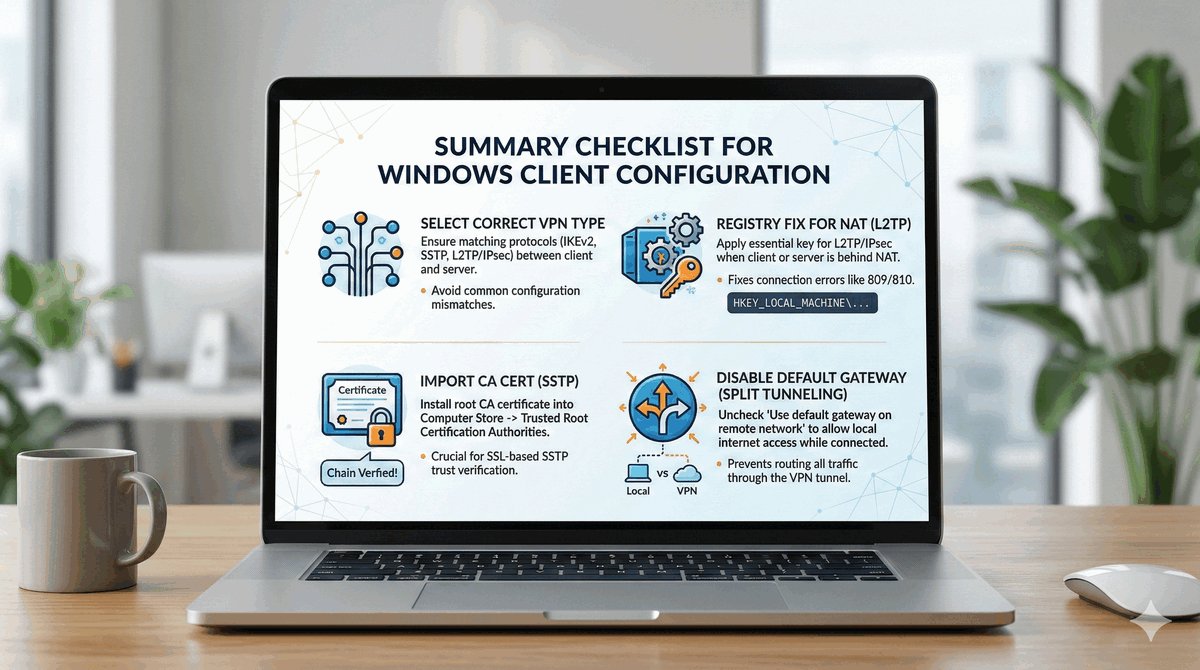

- Omówimy SSTP – standard optymalny dla stacji roboczych z systemem Windows.

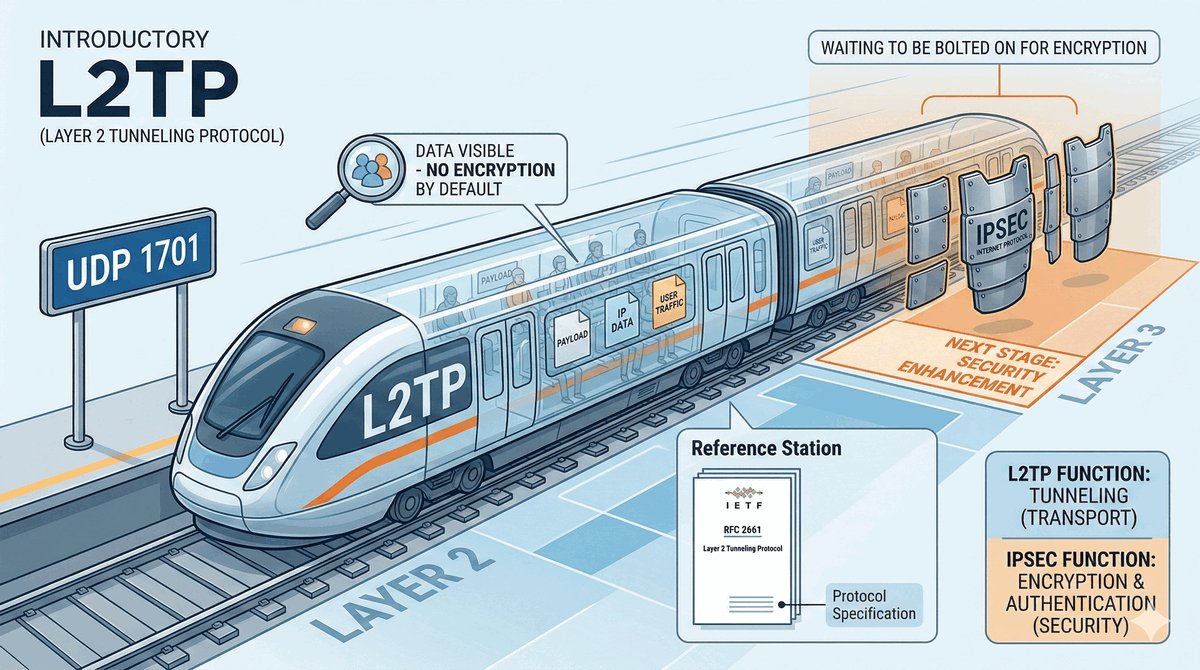

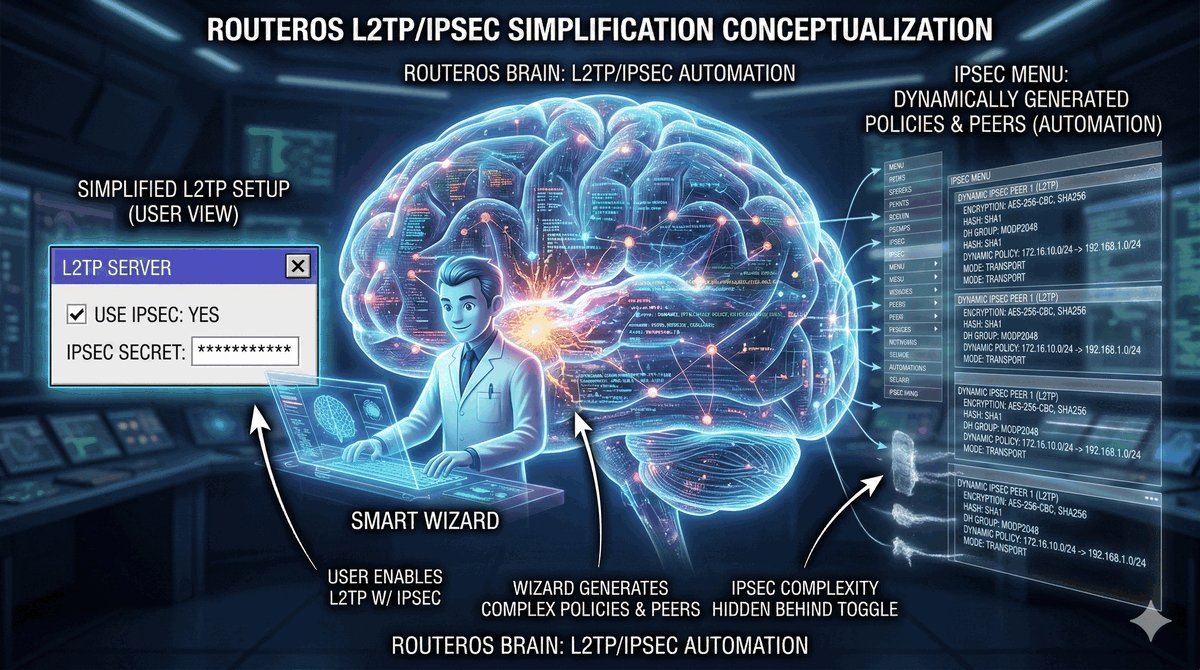

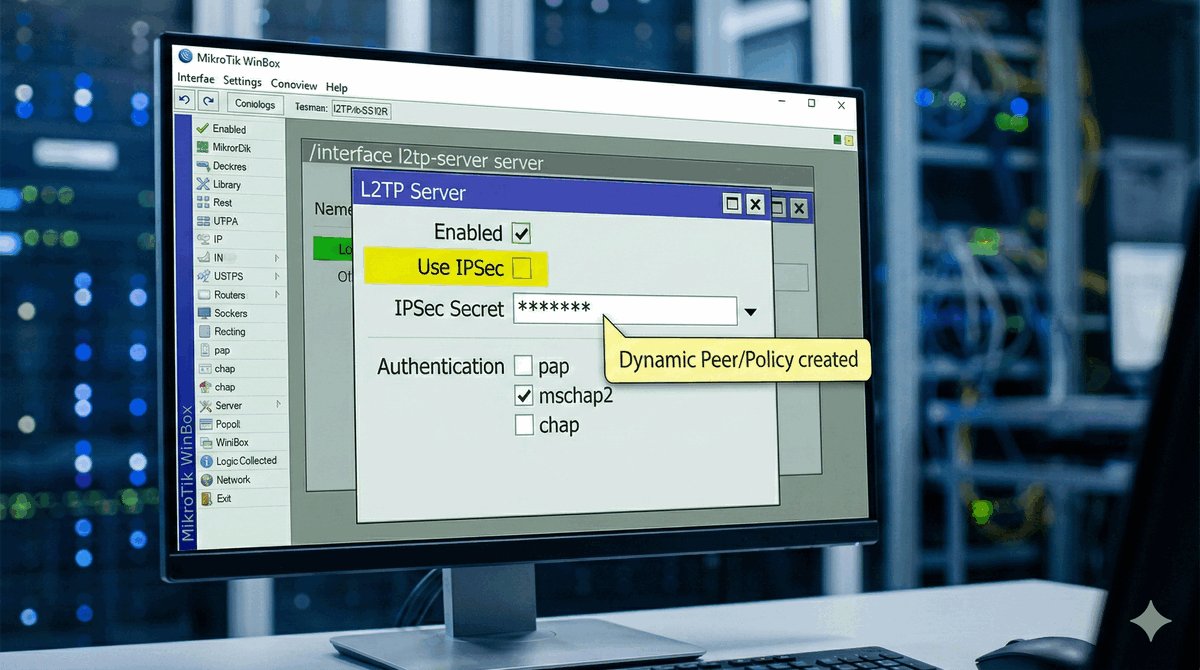

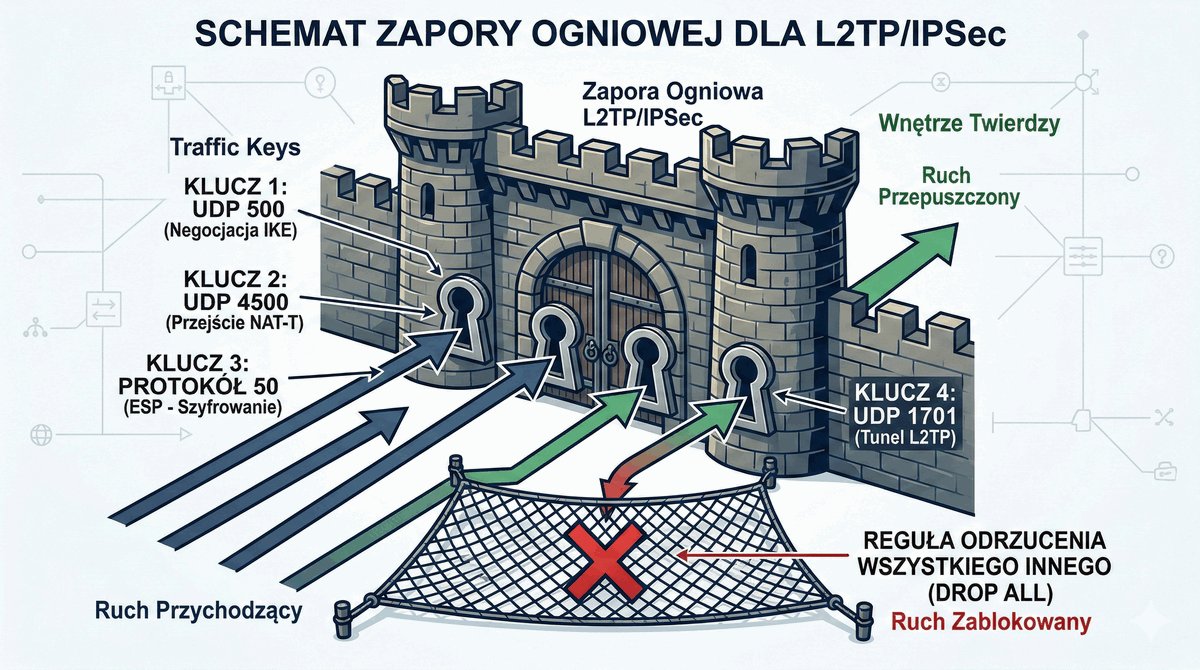

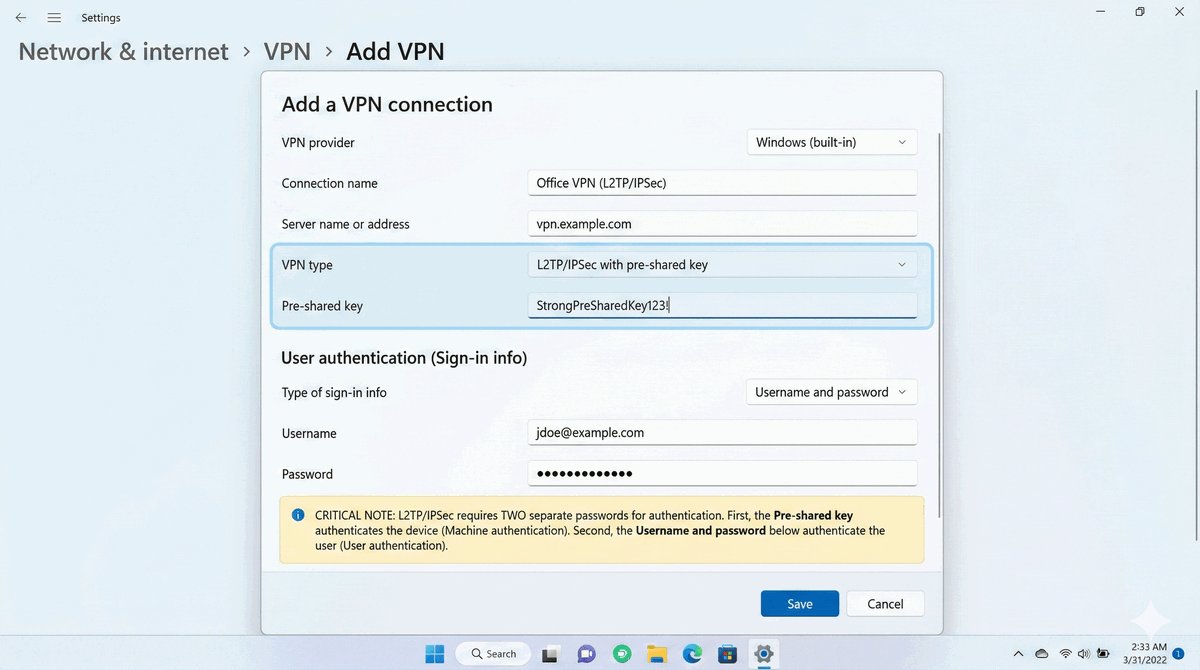

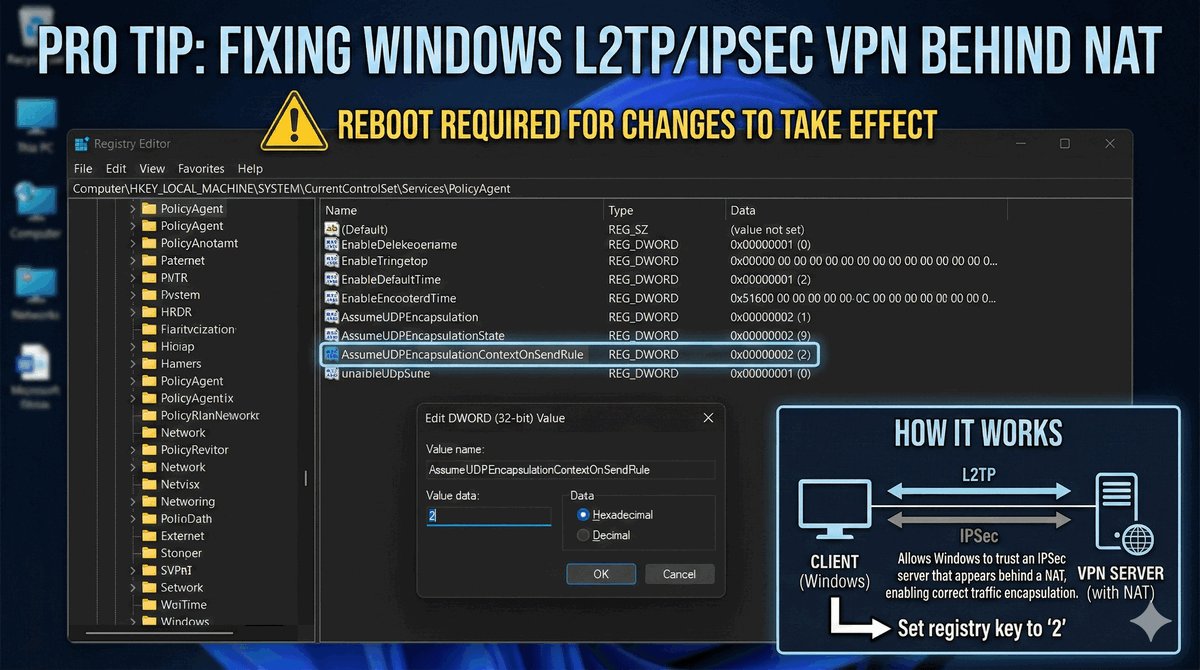

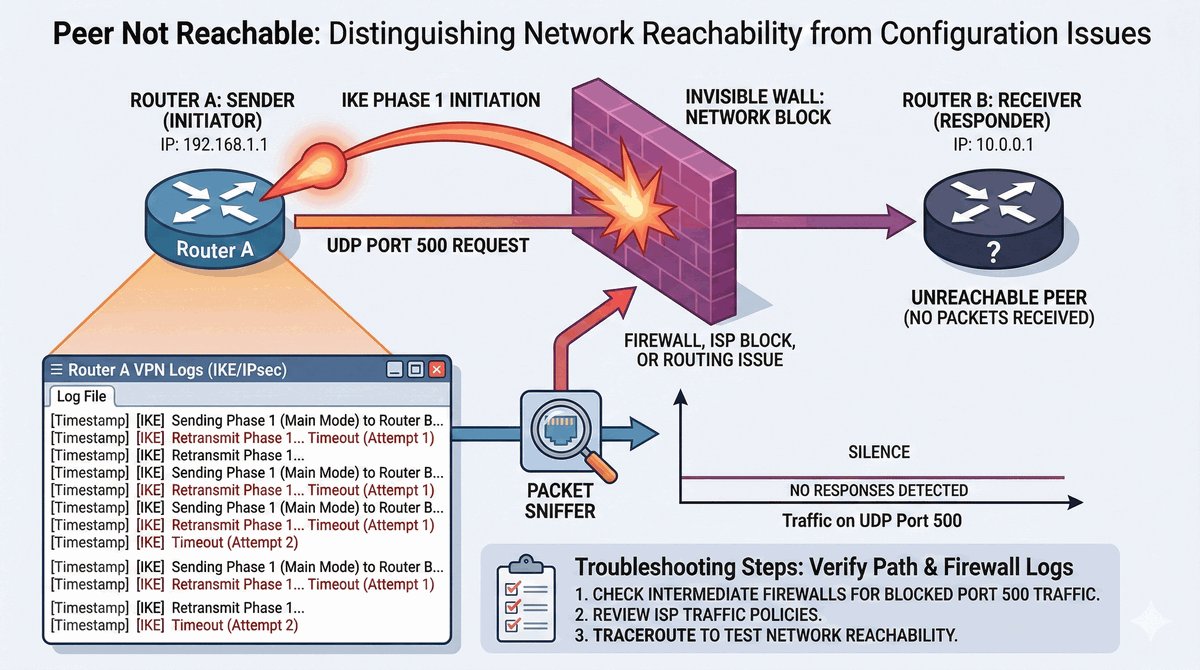

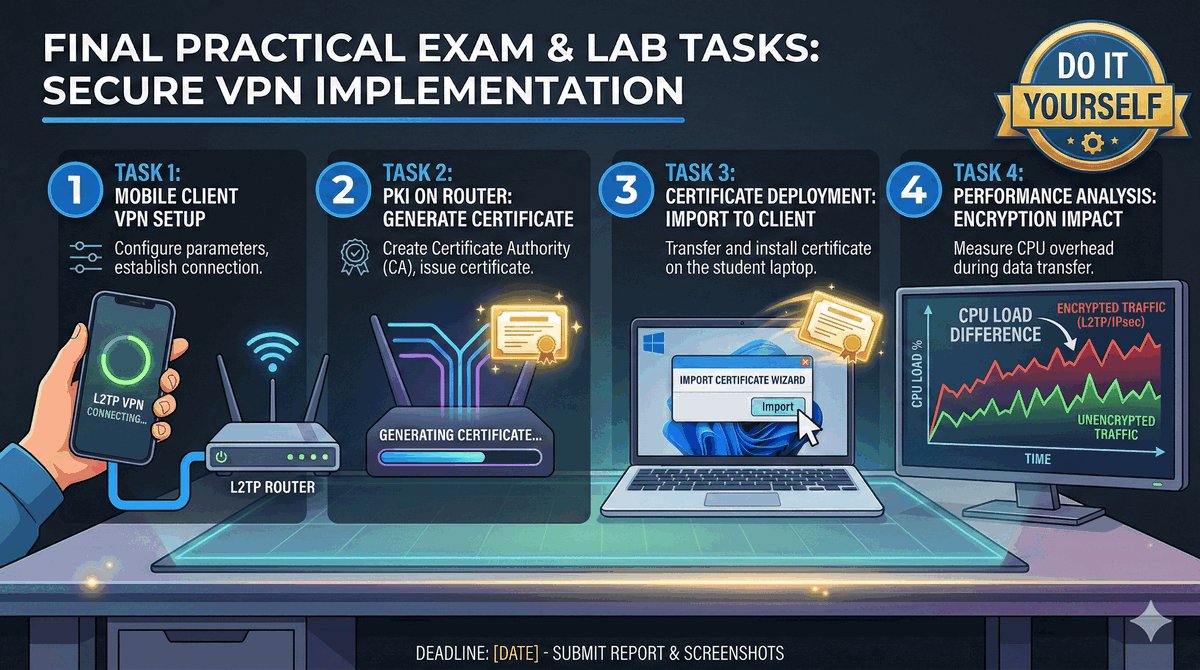

- Zrozumiemy działanie L2TP oraz powód, dla którego wymaga on wsparcia IPSec.

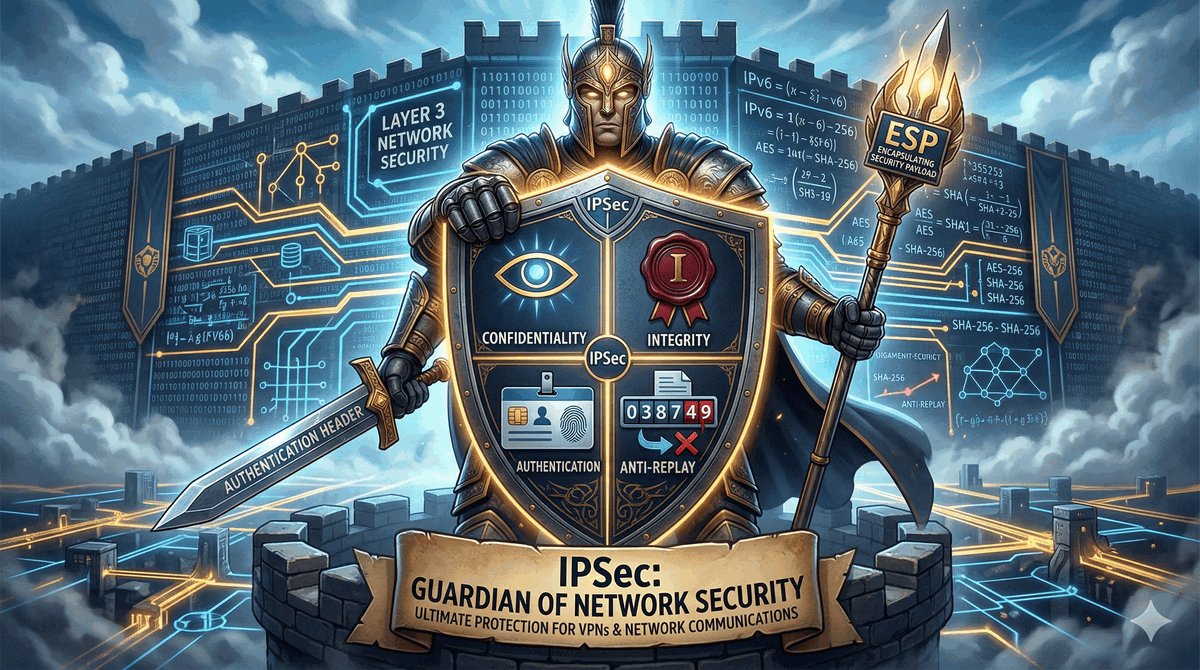

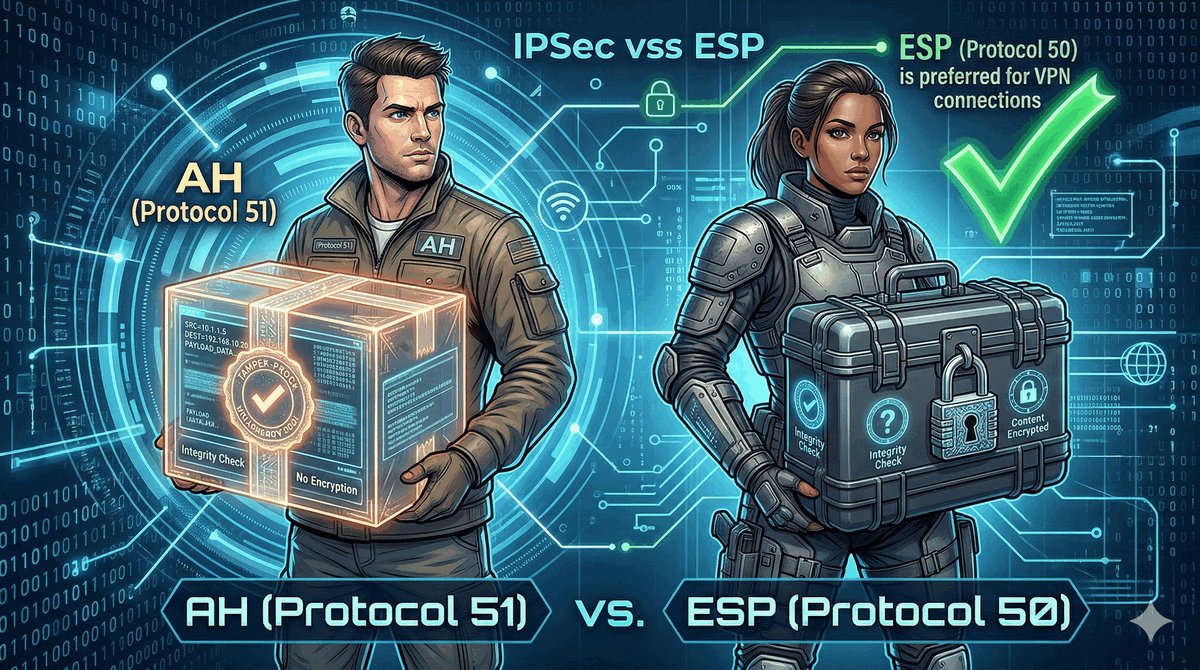

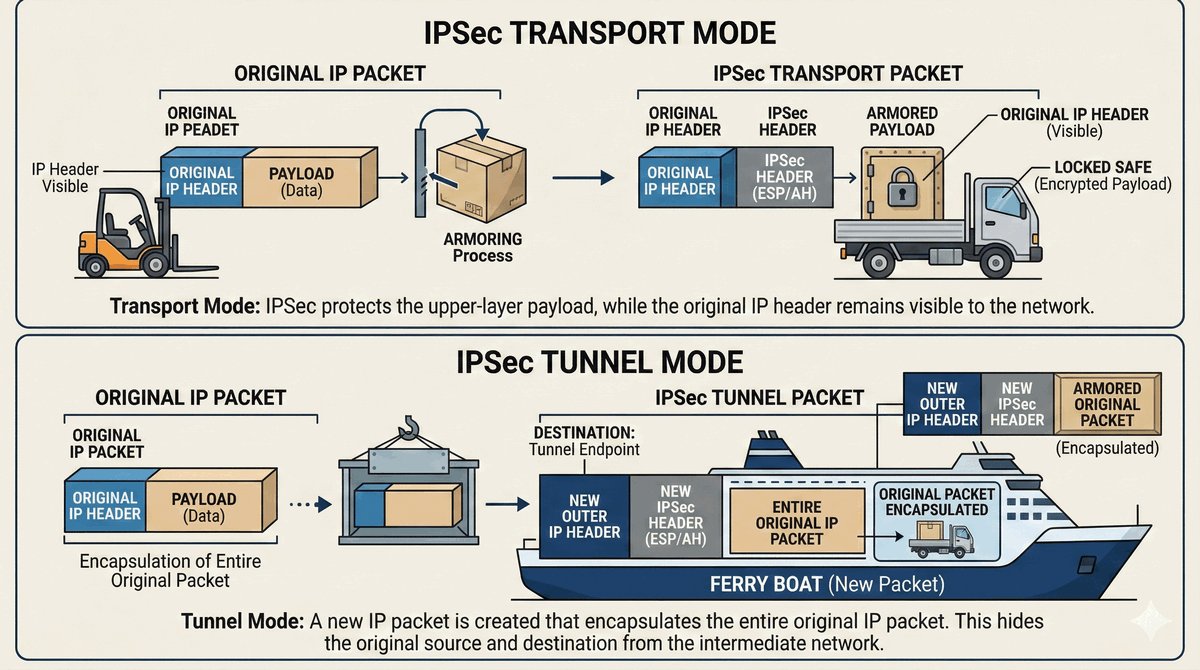

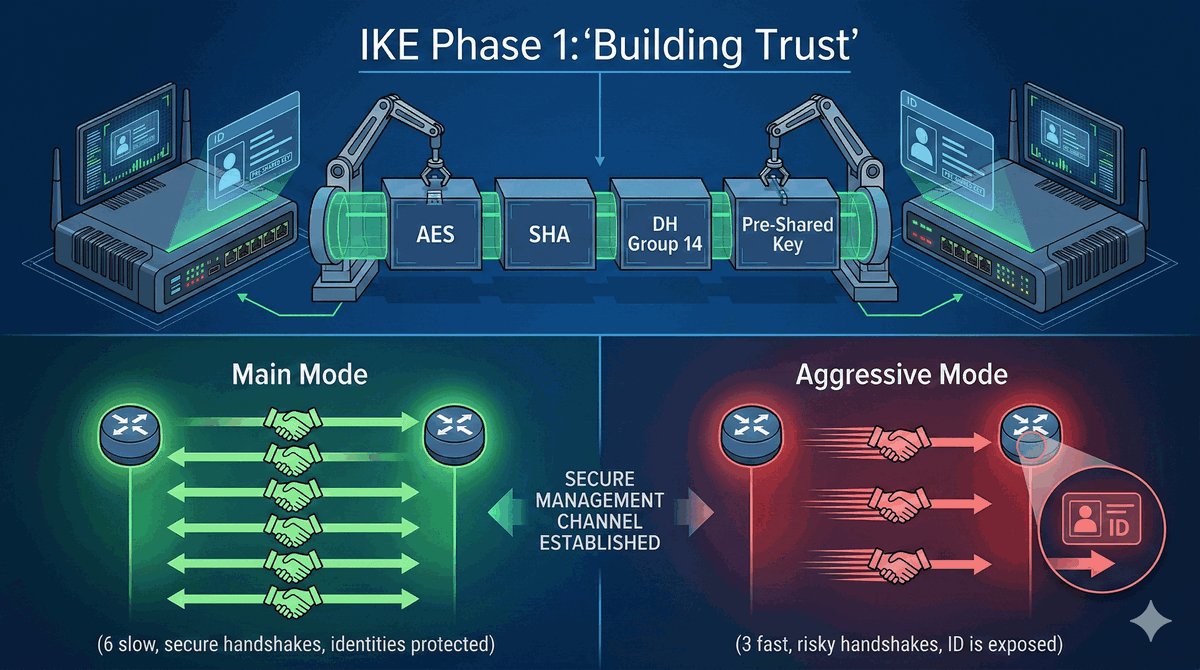

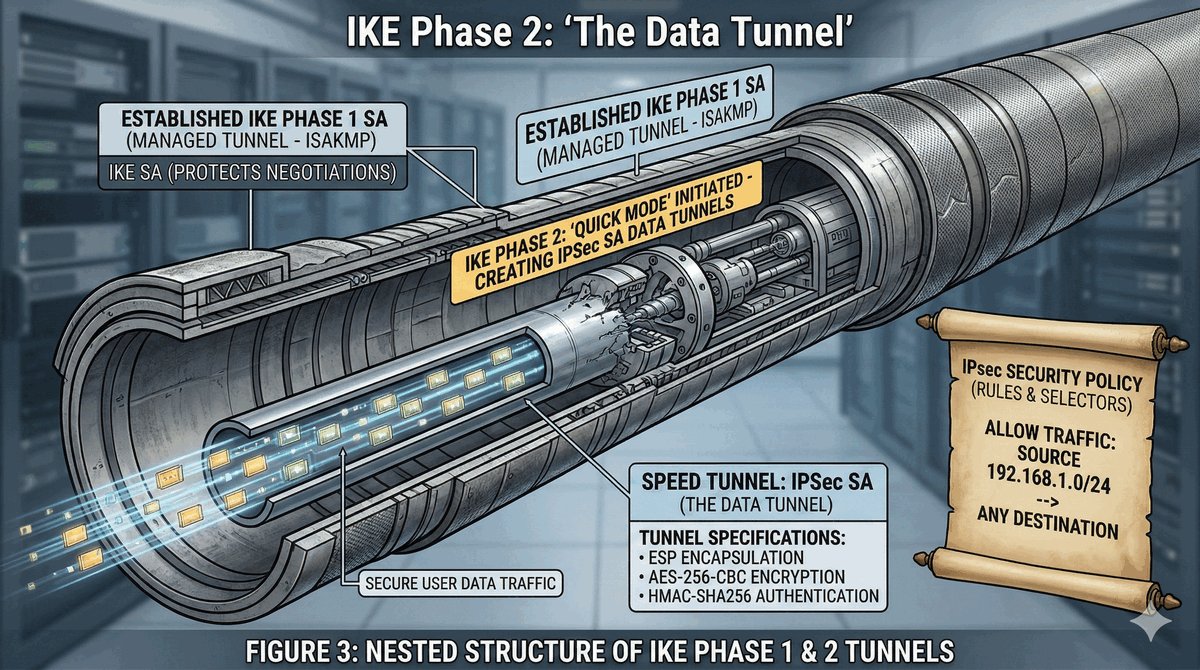

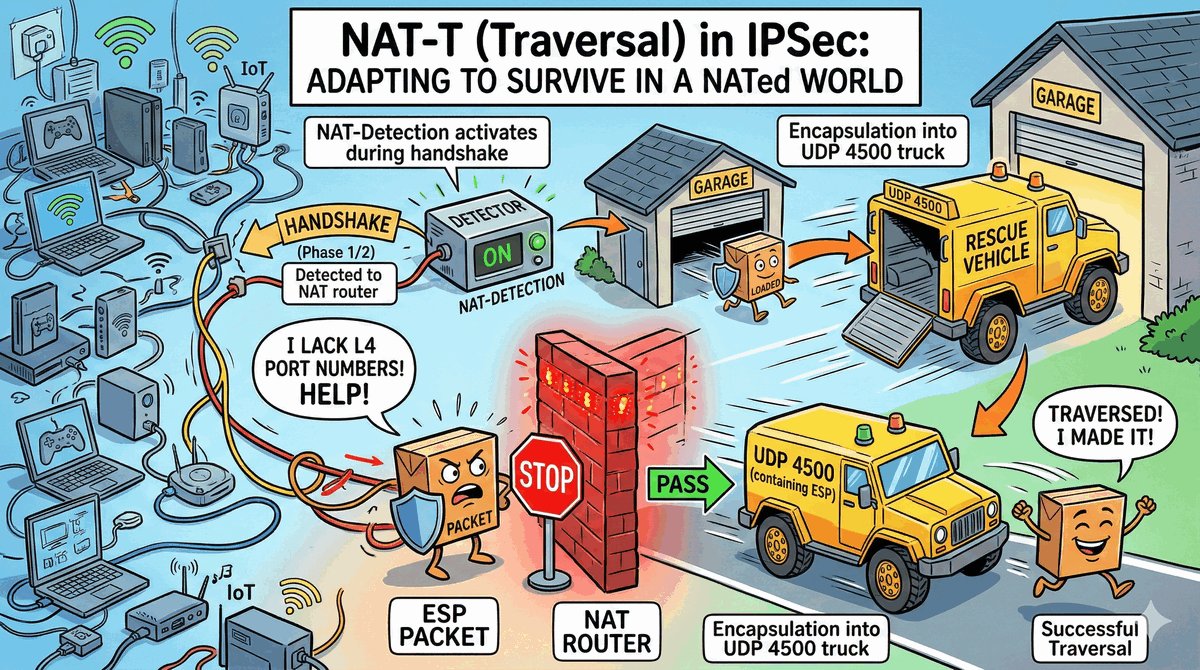

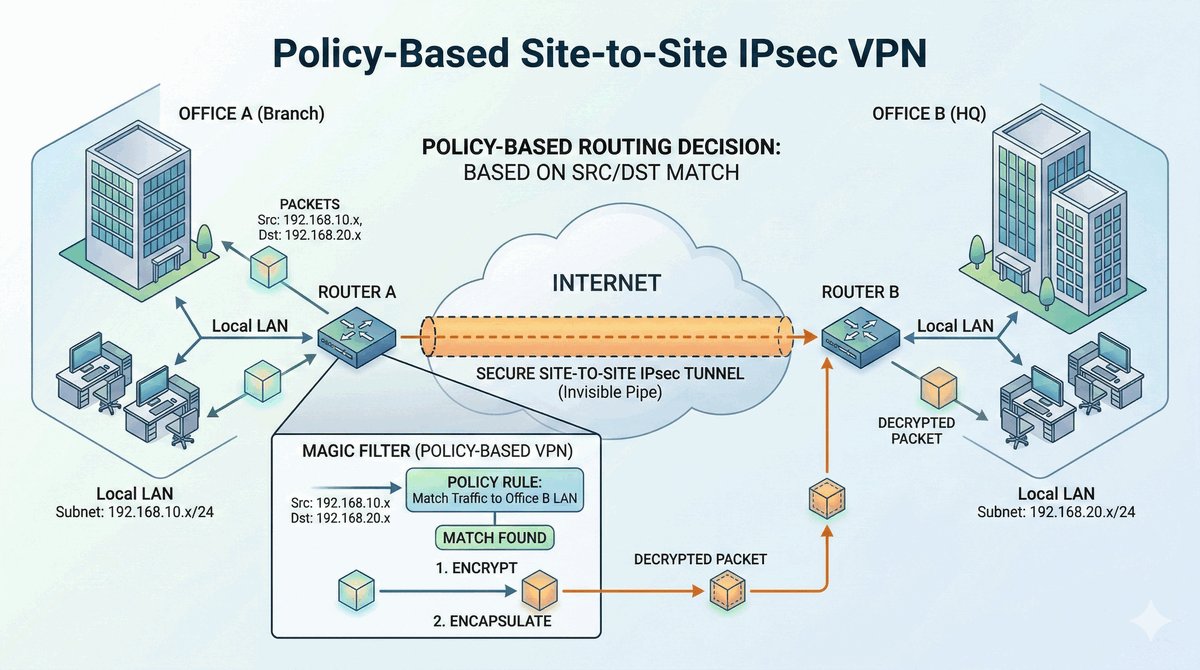

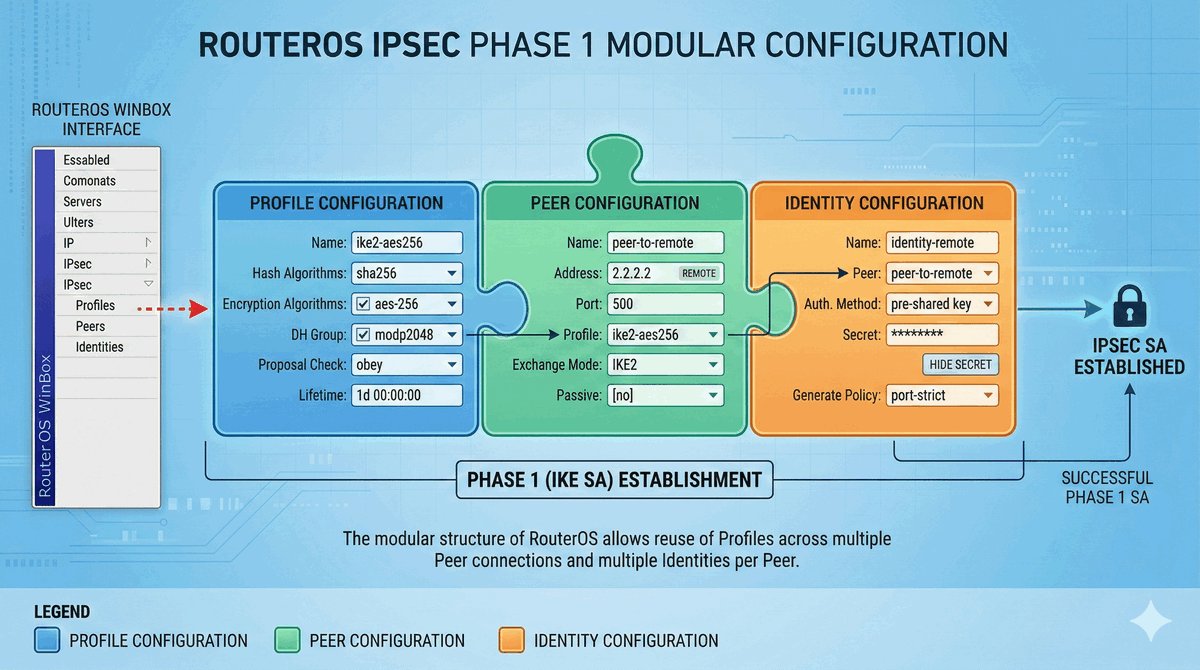

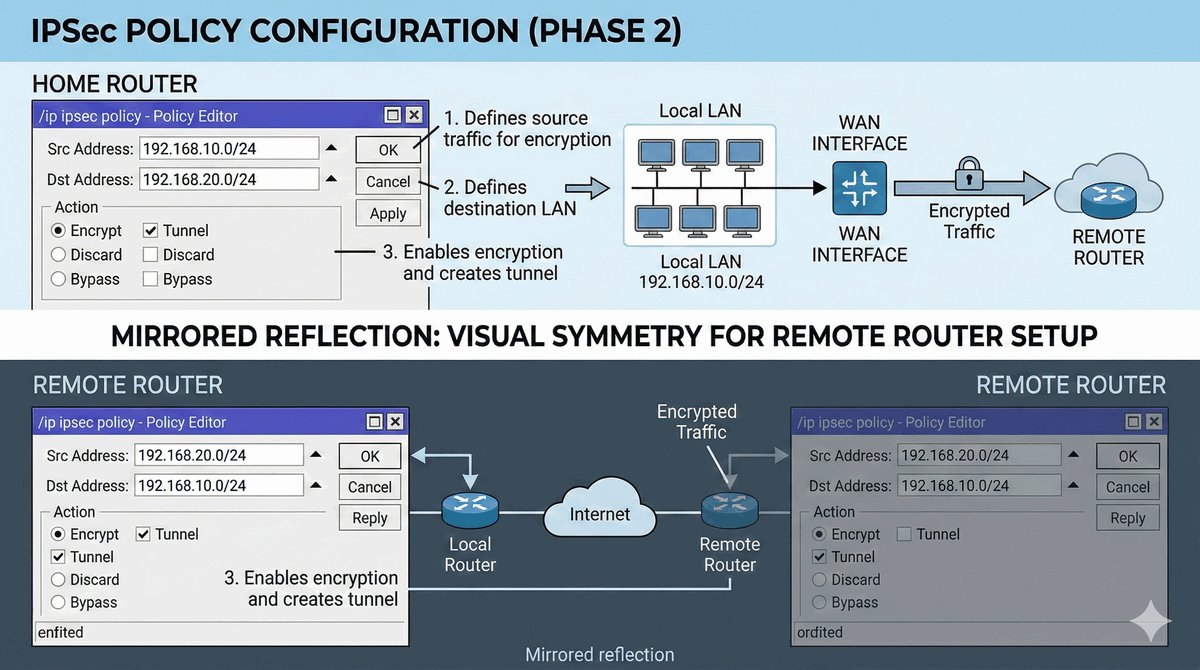

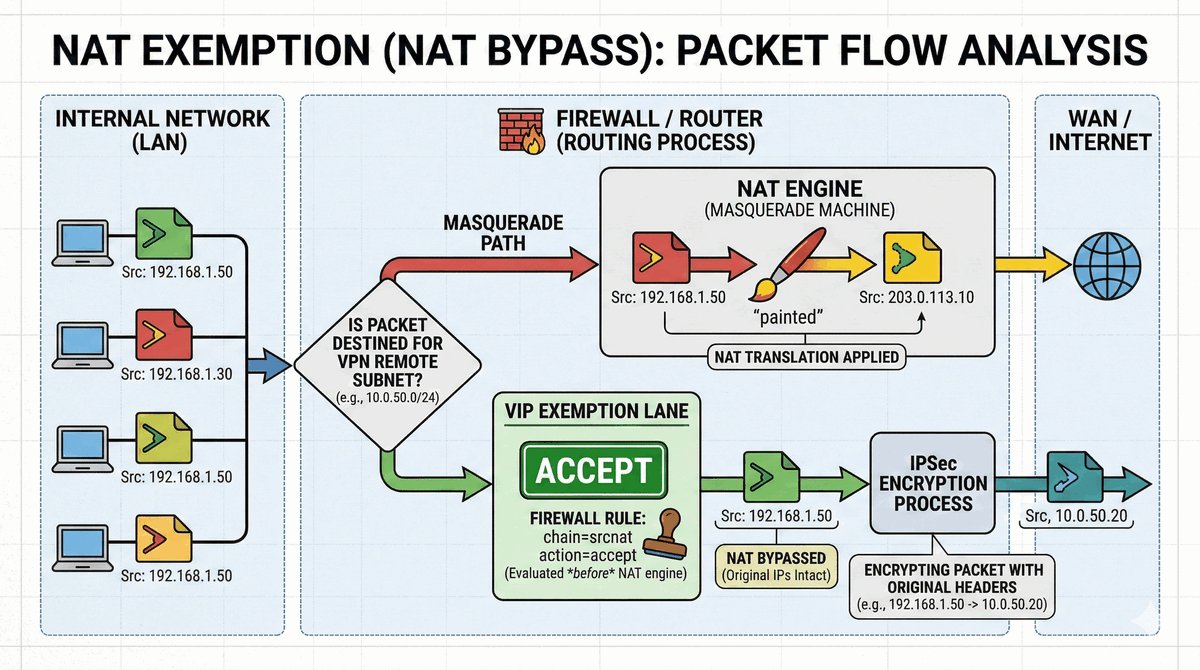

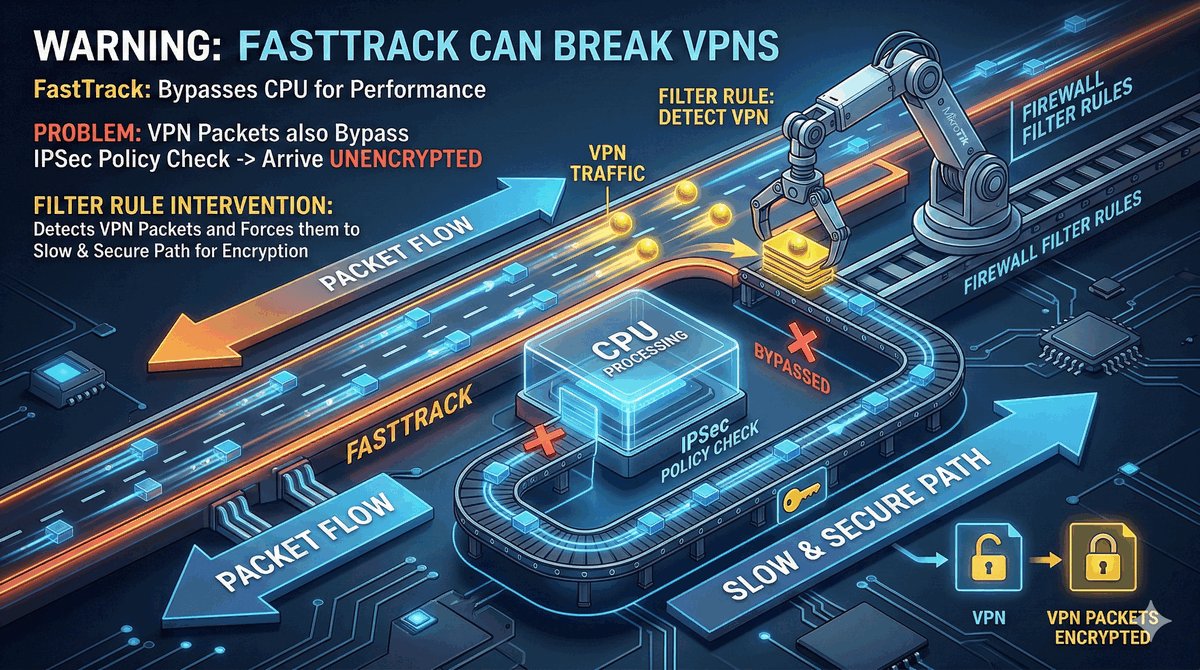

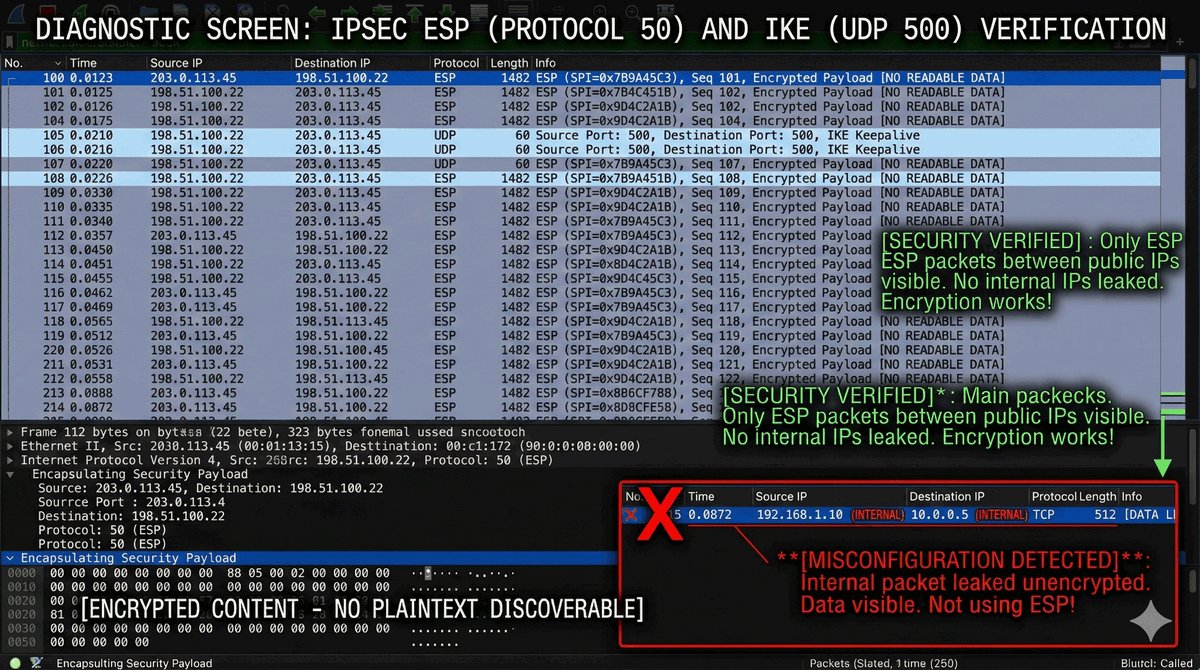

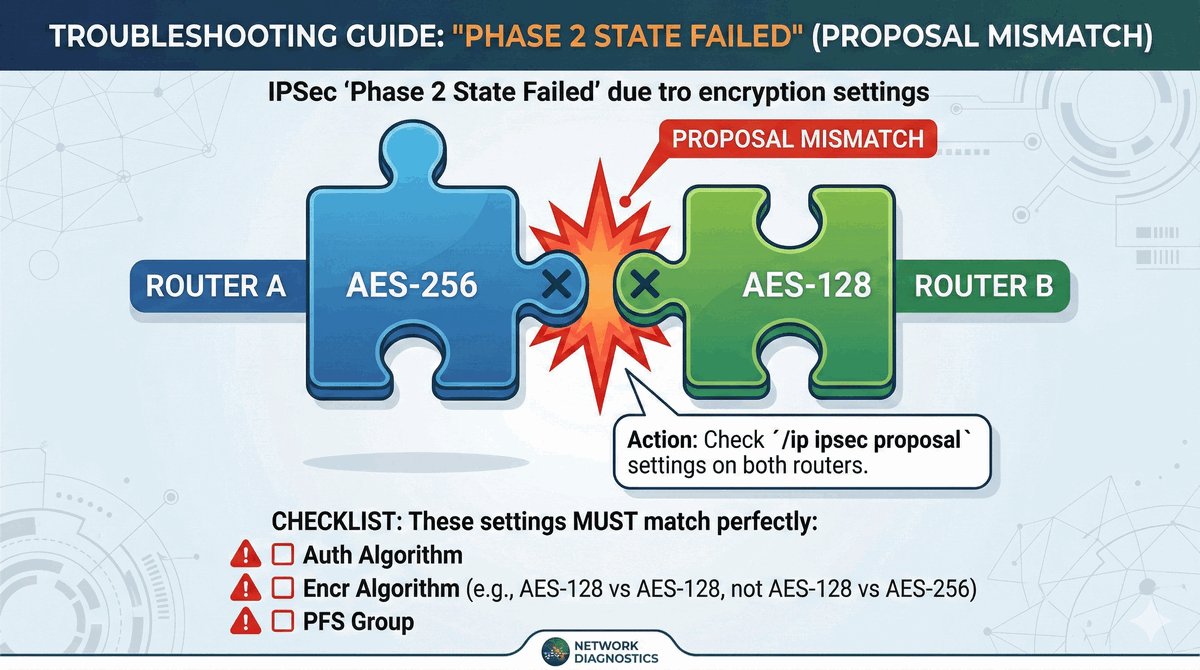

- Przeanalizujemy architekturę IPSec – uniwersalnego i najbezpieczniejszego obecnie standardu.

- Wspomniane rozwiązania stanowią fundament bezpiecznej komunikacji w sektorze bankowym i korporacyjnym.