Część 7: Bezpieczeństwo VPN i Utwardzanie (Hardening)

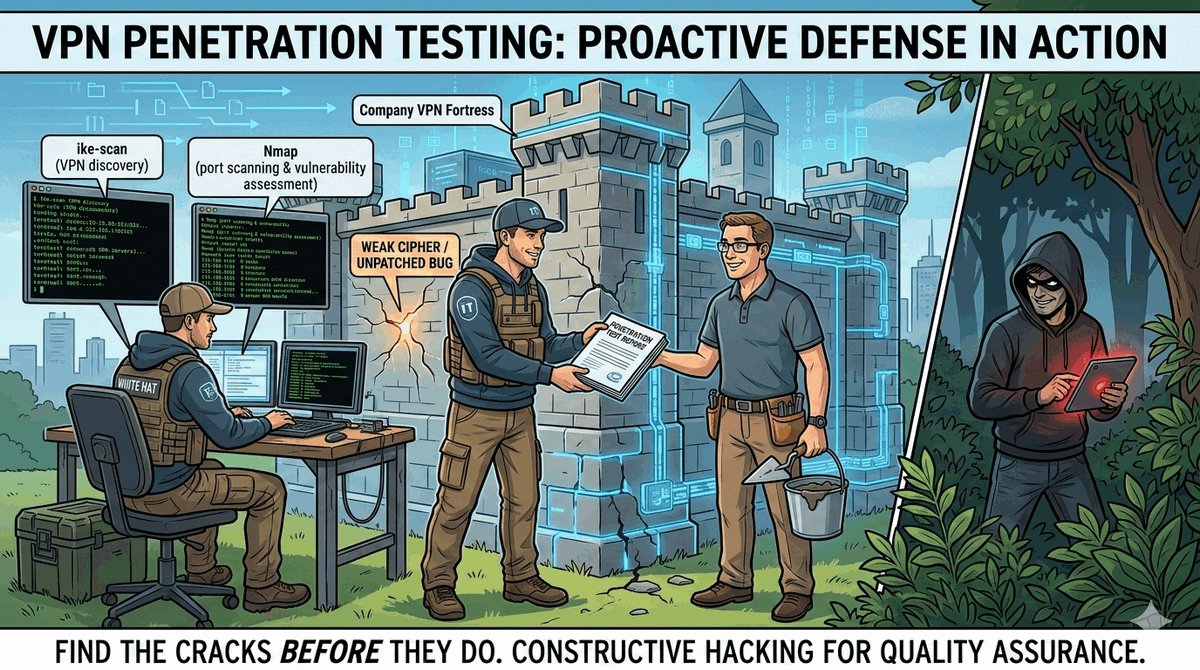

1/40- VPN to "brama do cyfrowej twierdzy". Błędy w jej konfiguracji mogą otworzyć dostęp dla intruzów.

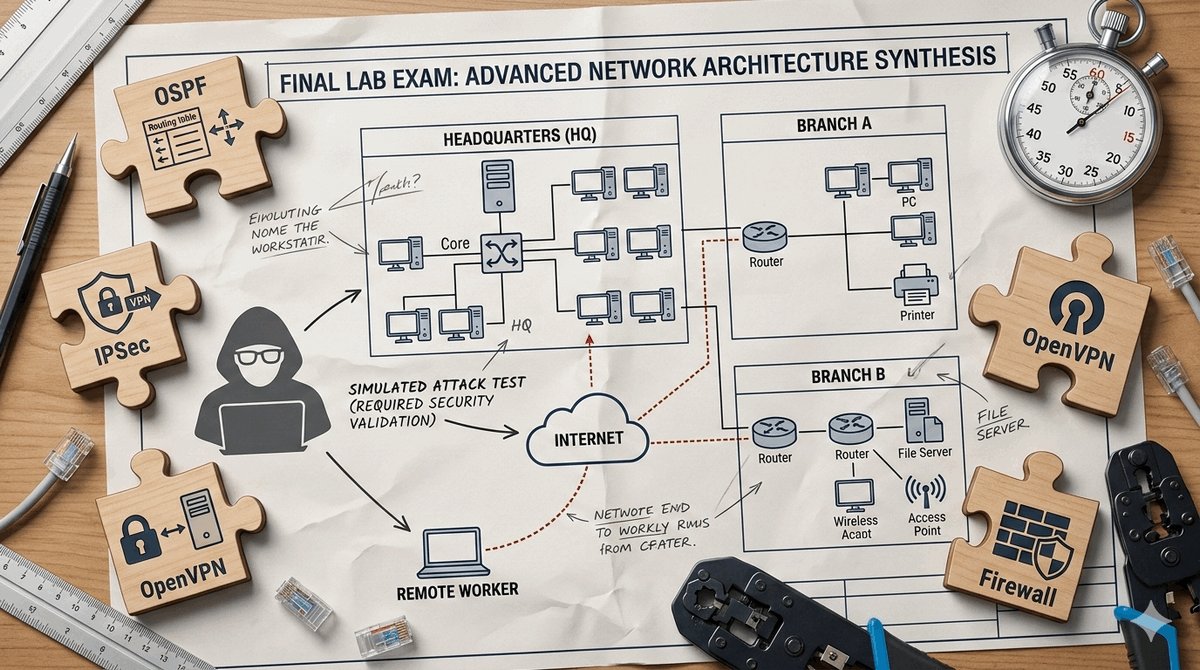

- W ostatniej części skupimy się na tym, jak z "działającego" tunelu zrobić rozwiązanie profesjonalne i bezpieczne.

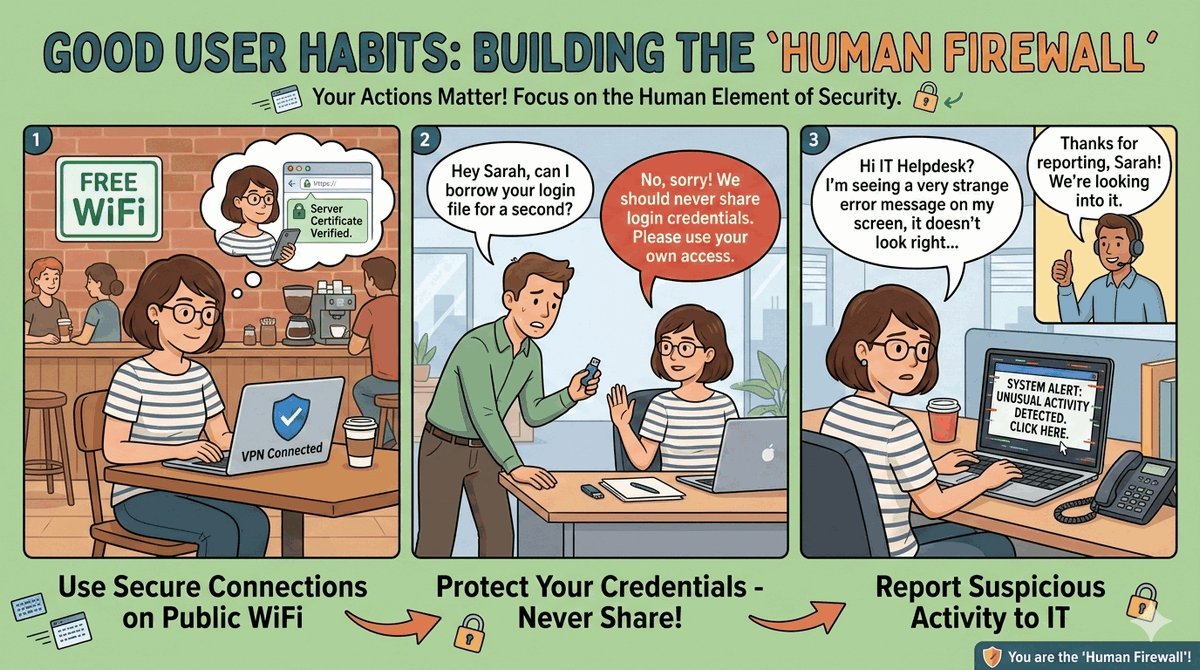

- Przeanalizujemy typowe wektory ataków, metody ochrony (Hardening) oraz sposoby monitoringu.

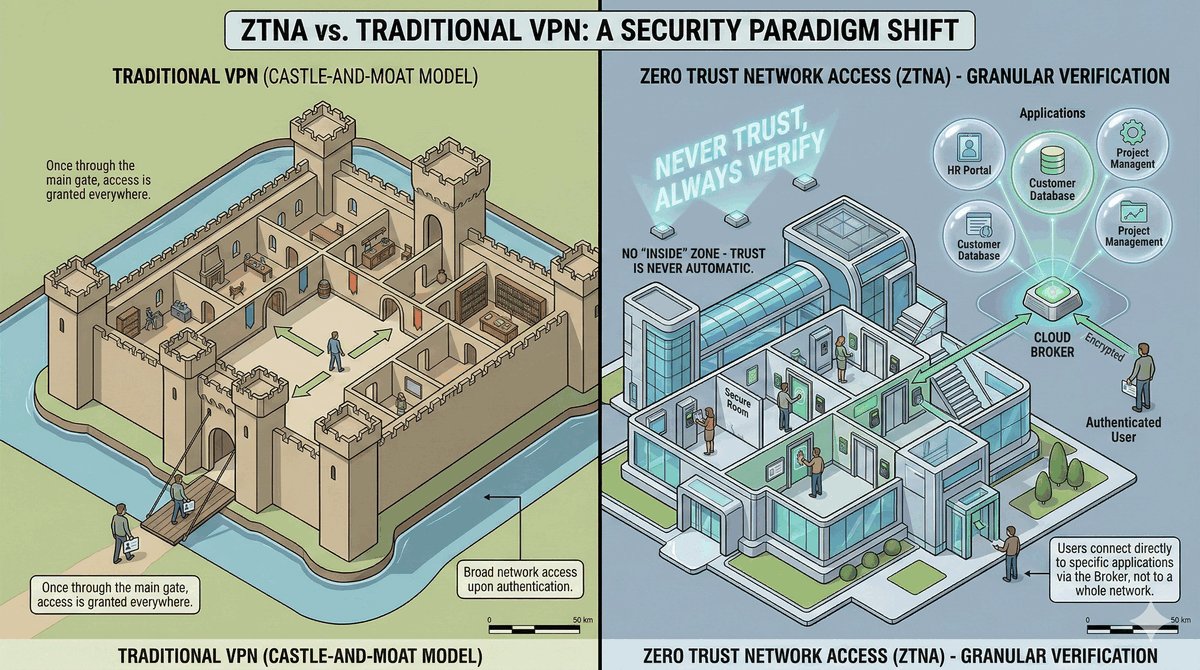

- Poznamy przyszłość dostępu zdalnego: nowoczesną koncepcję Zero Trust.