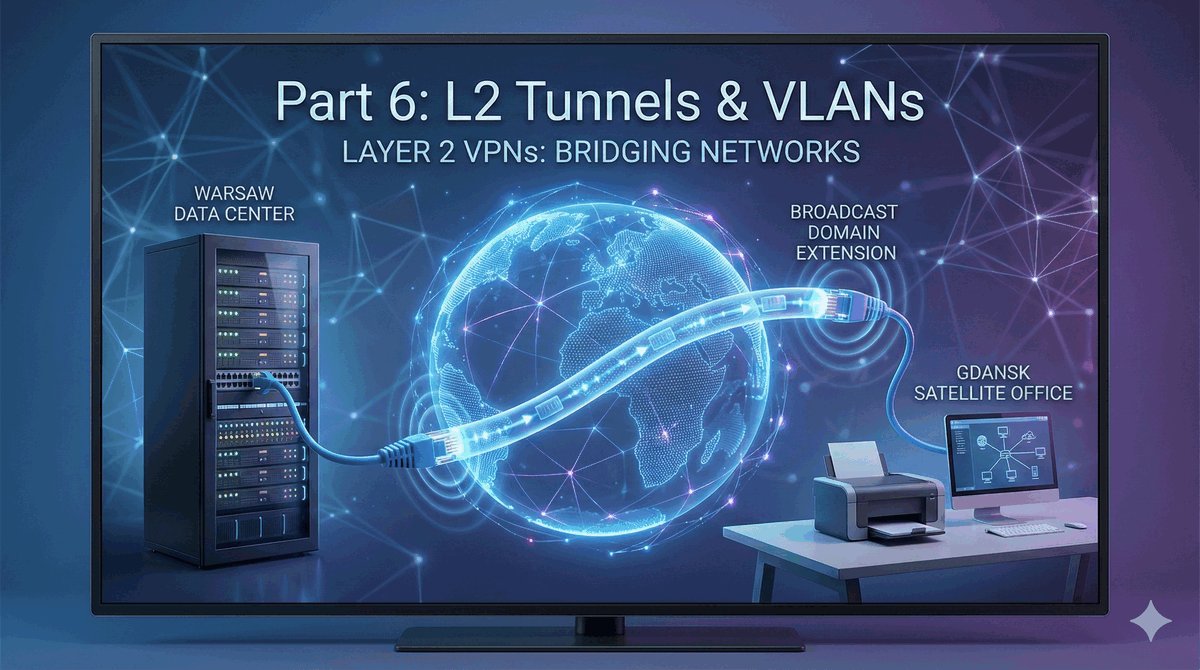

Część 6: Tunele w warstwie 2 (L2 VPN)

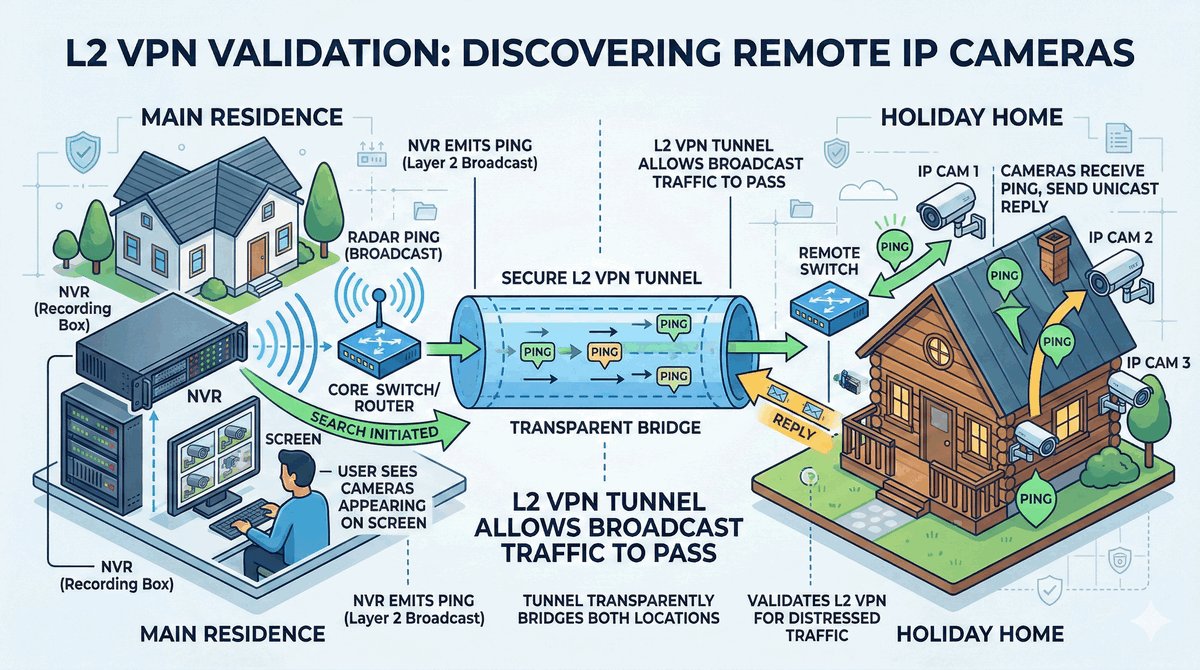

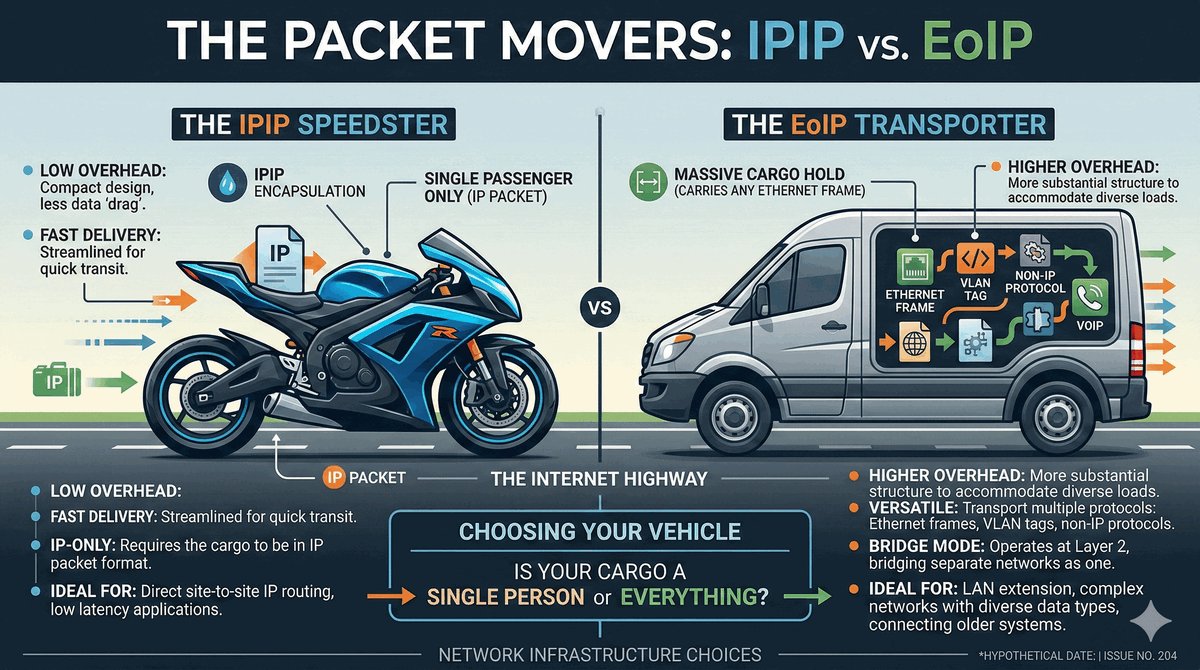

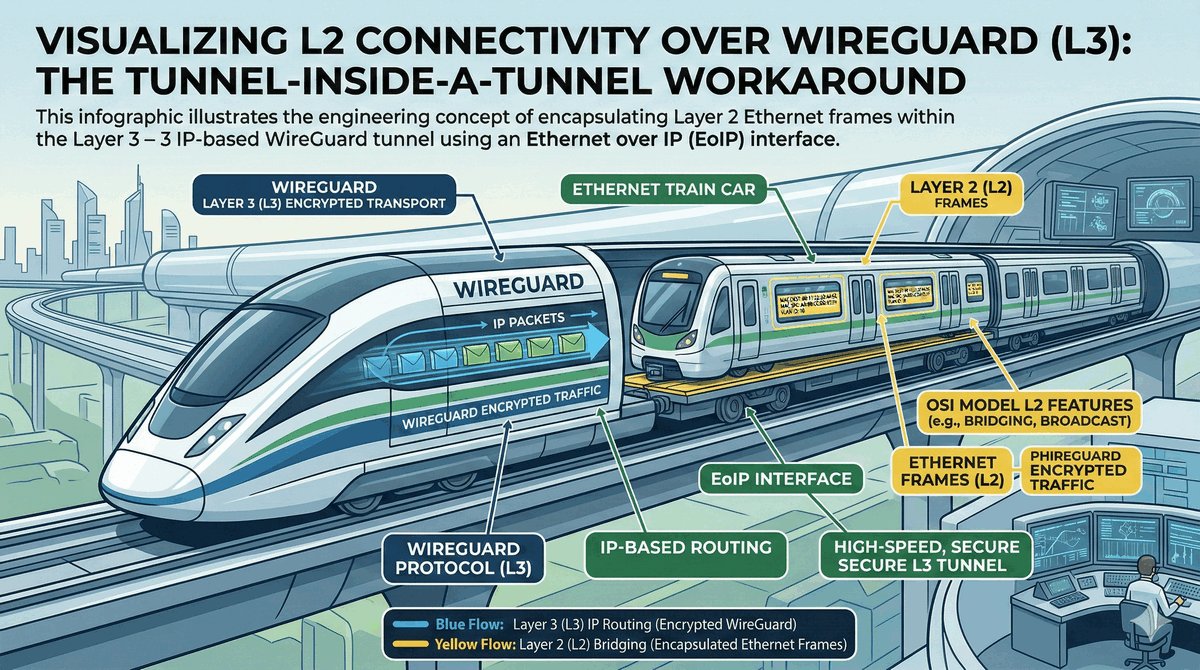

1/40- Do tej pory omawialiśmy tunele warstwy 3 (L3), czyli routing łączący odrębne podsieci IP.

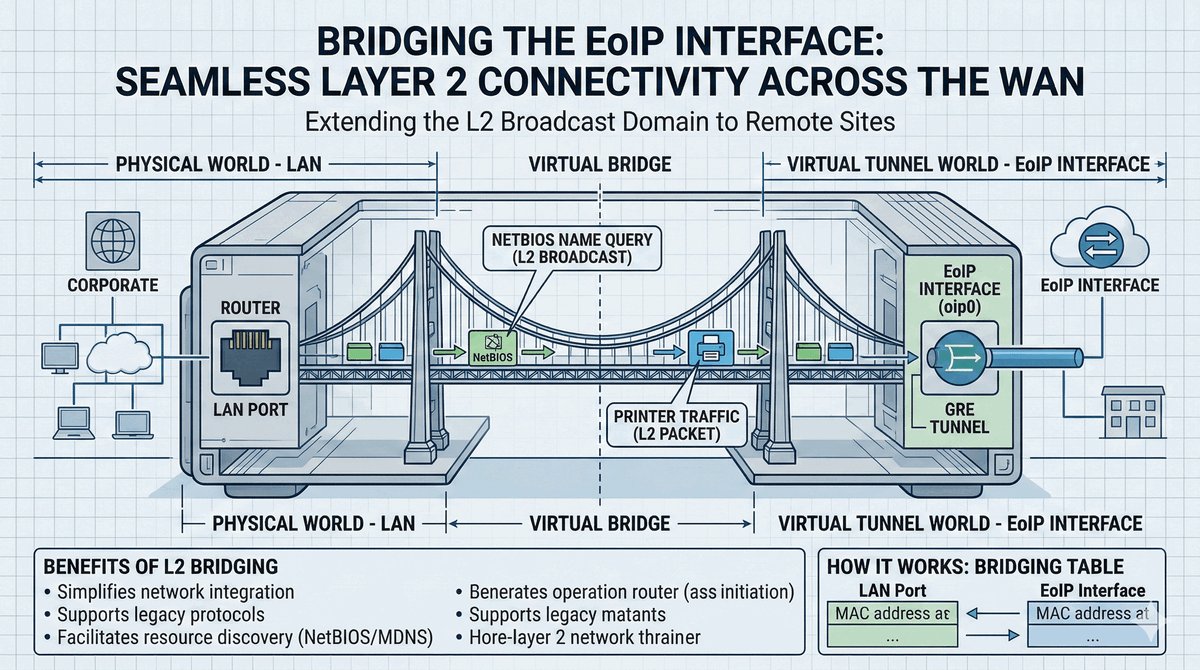

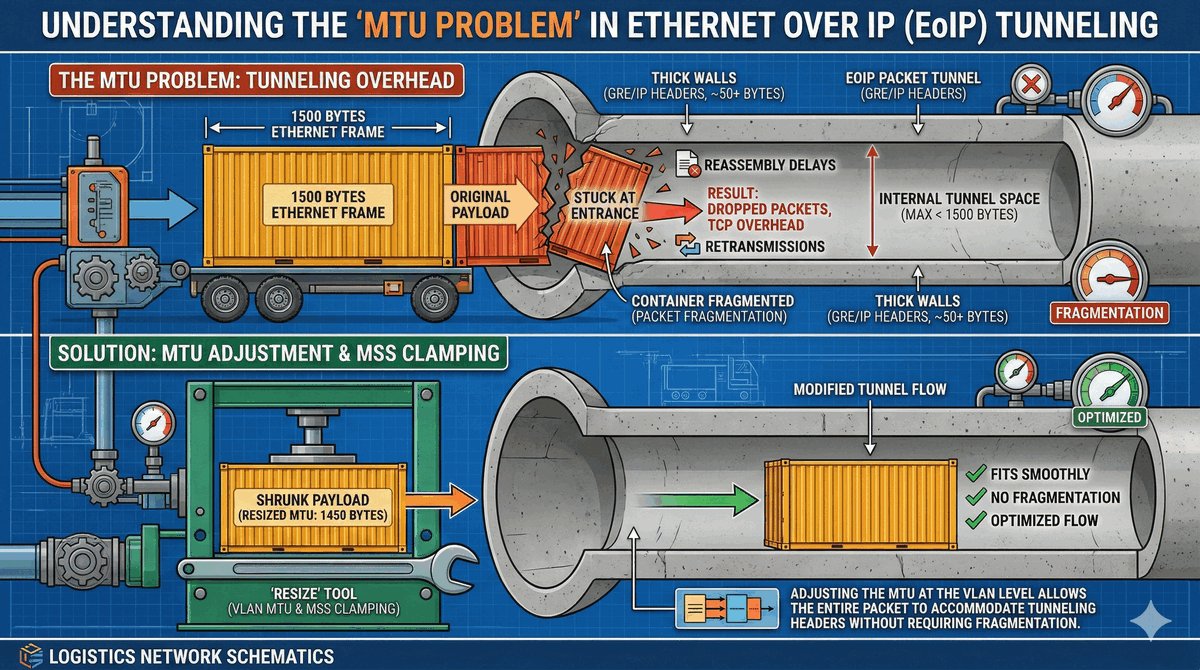

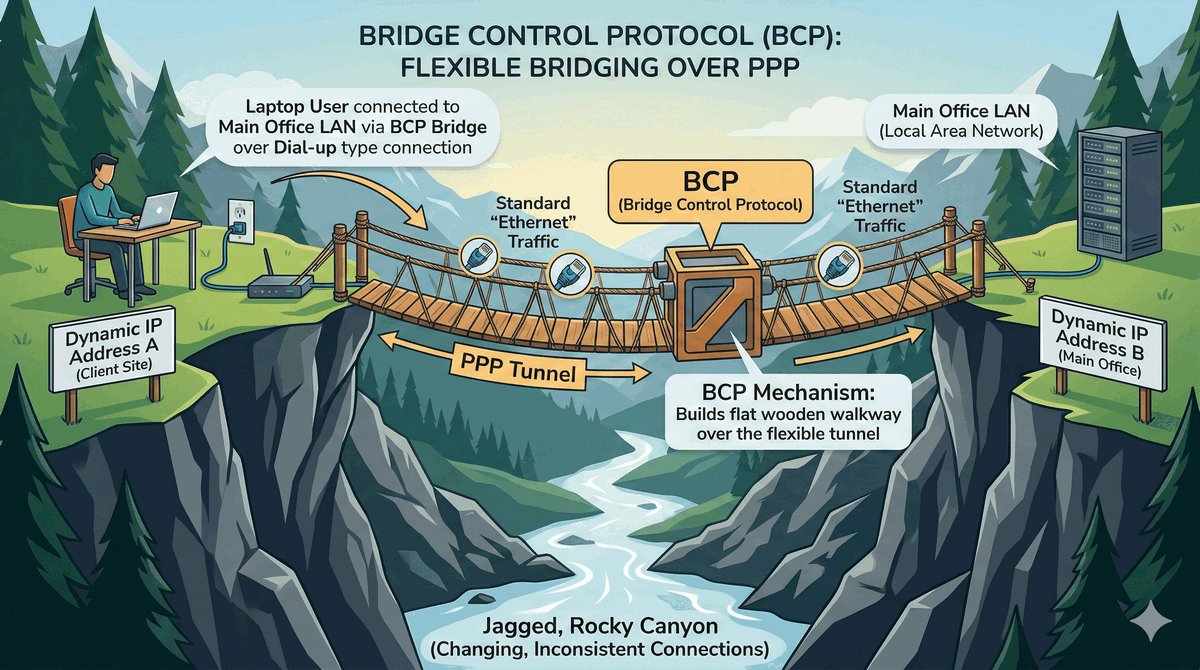

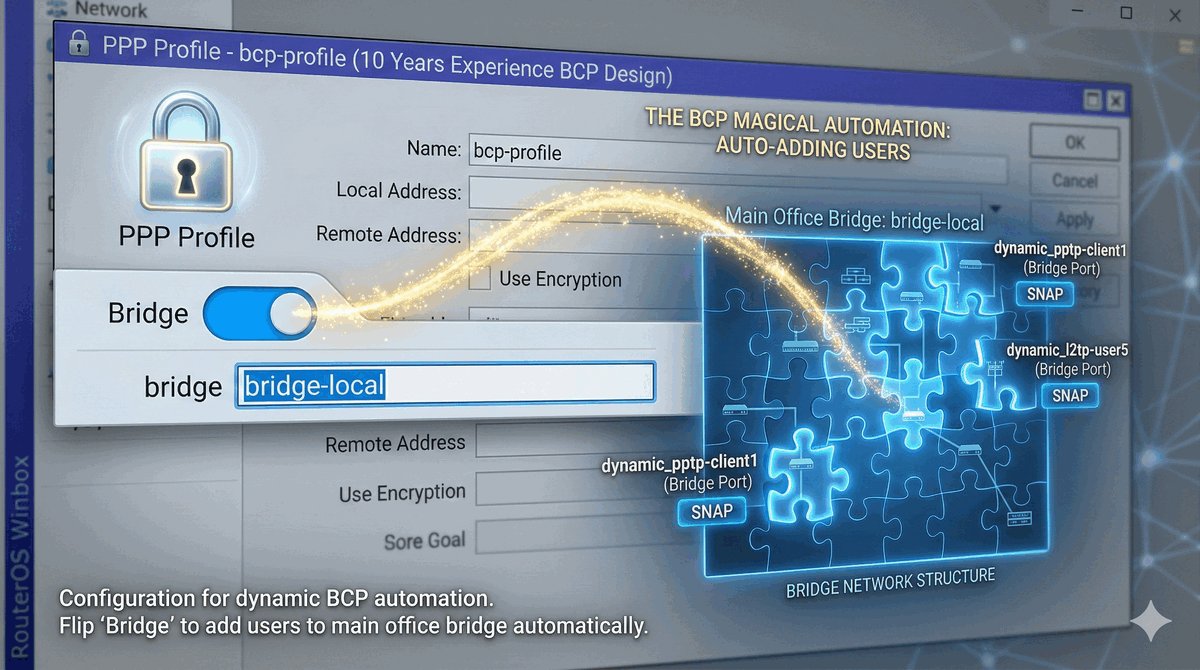

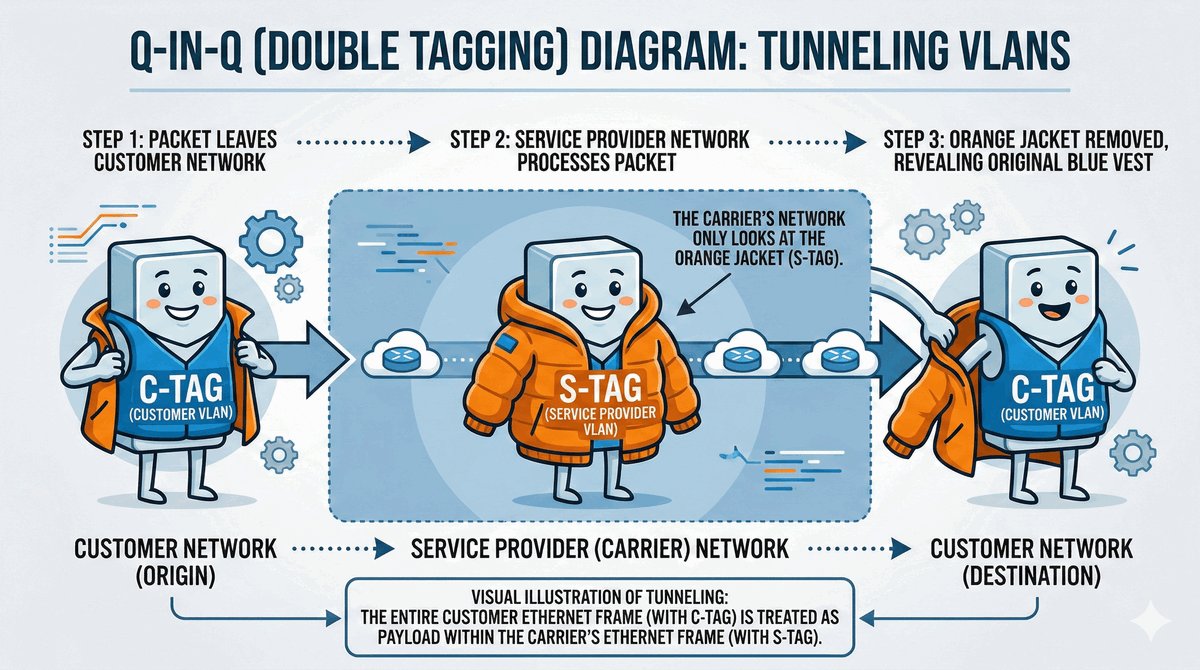

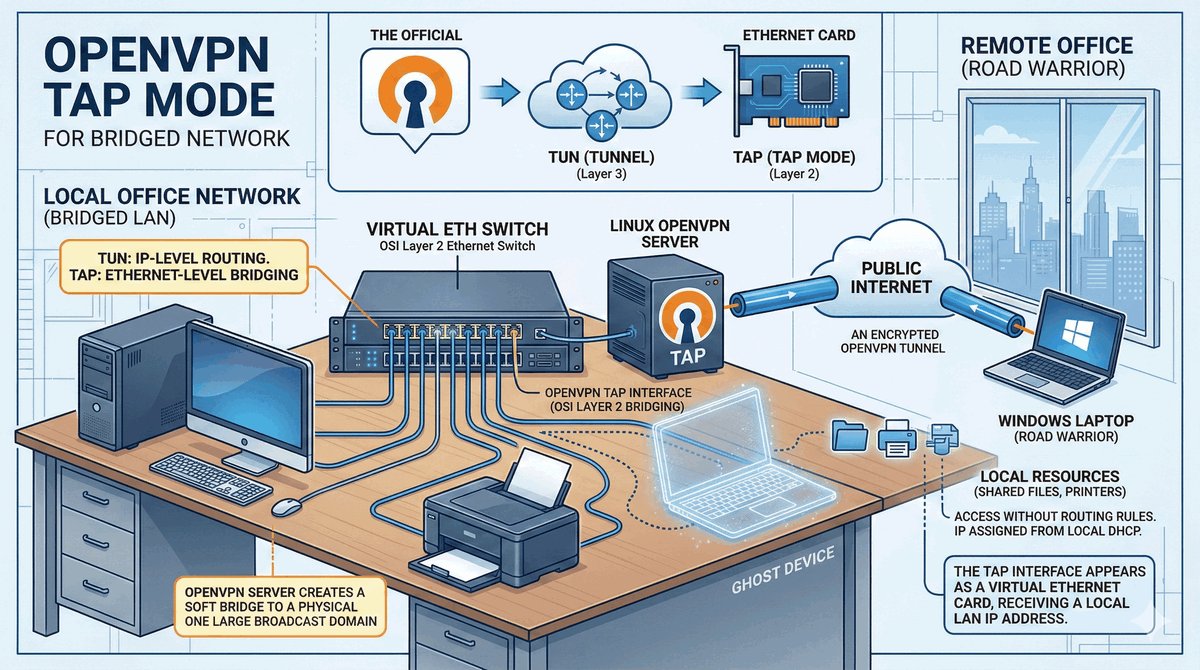

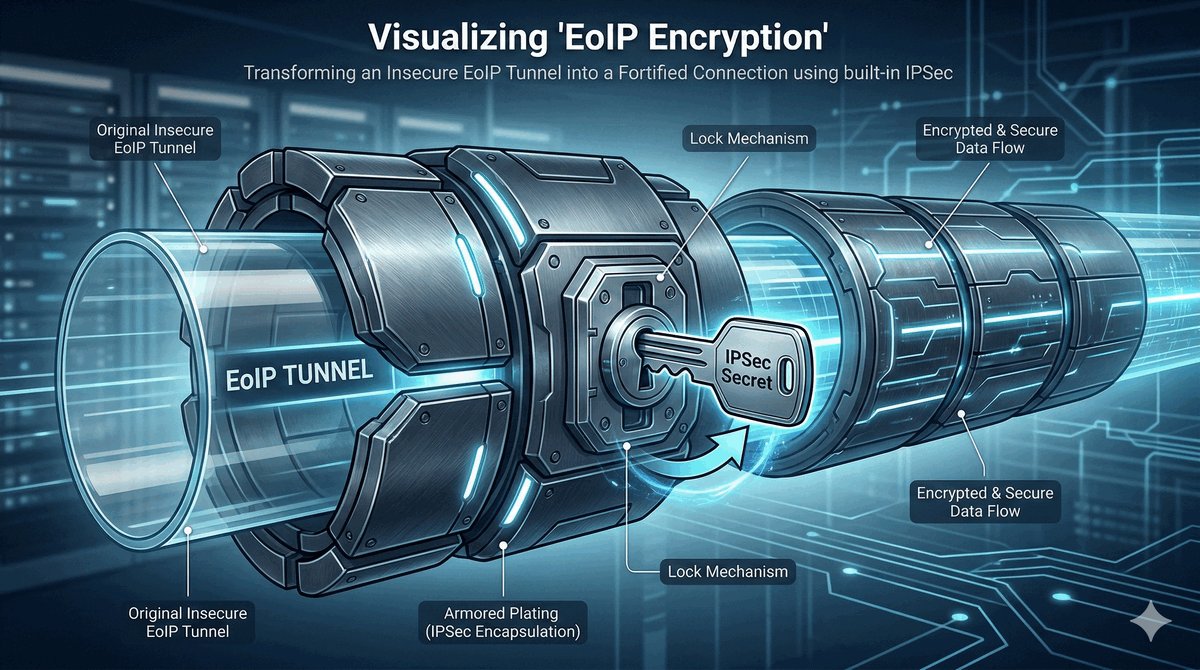

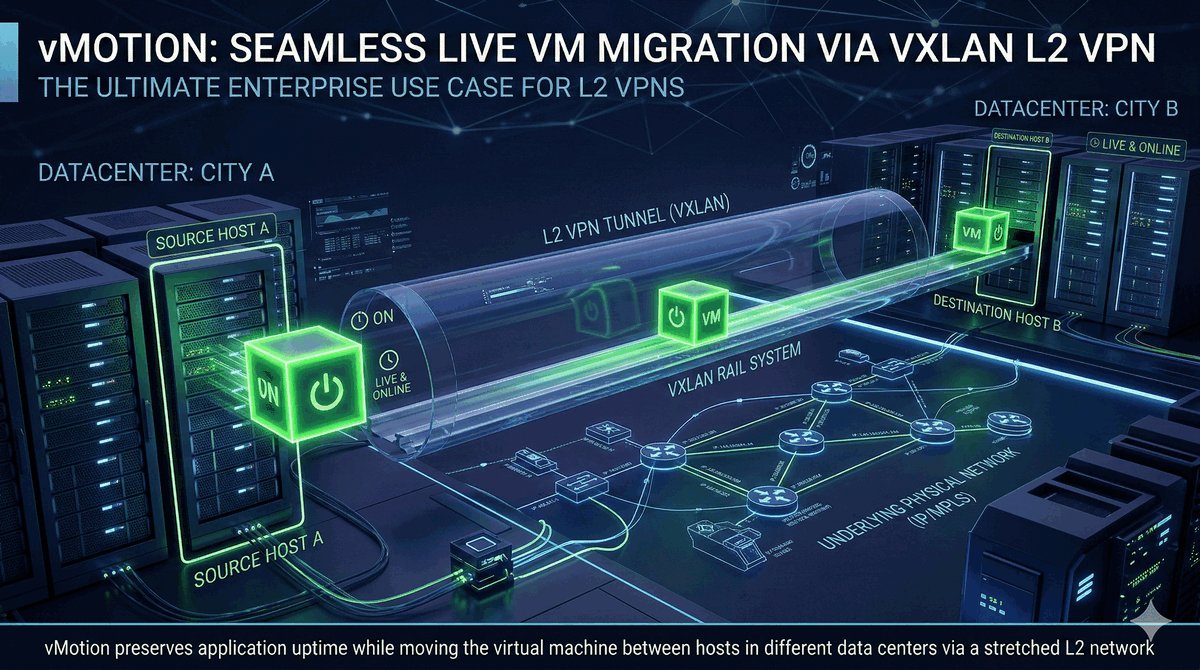

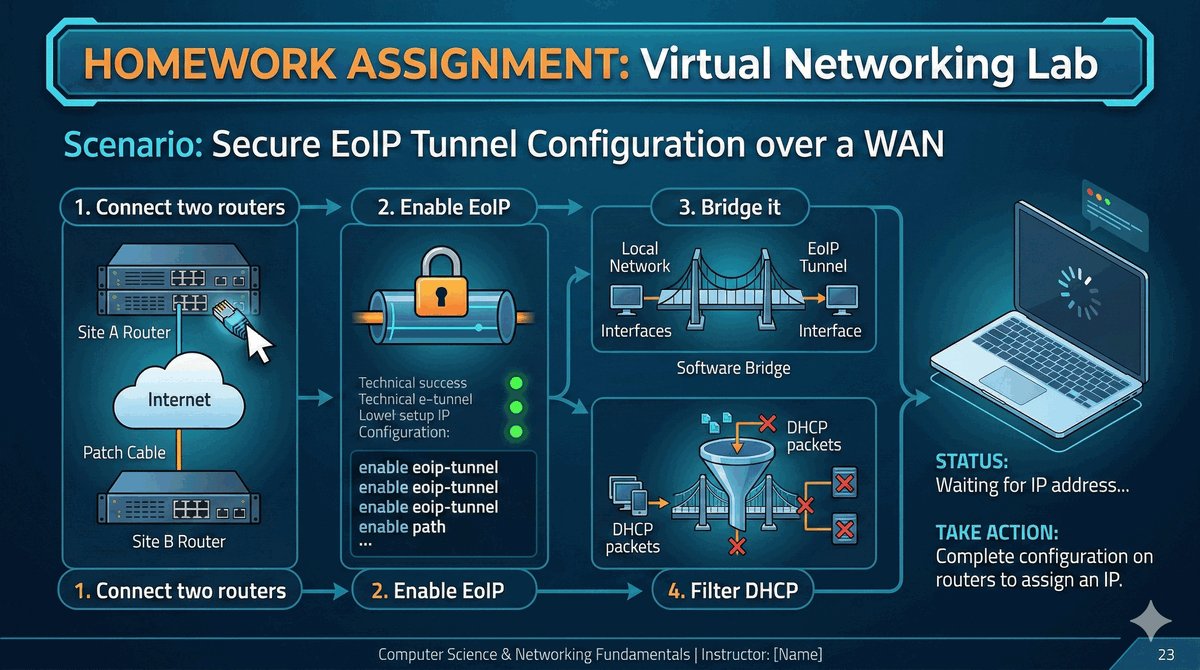

- W pewnych scenariuszach zachodzi potrzeba "rozciągnięcia" wirtualnego łącza Ethernet przez Internet.

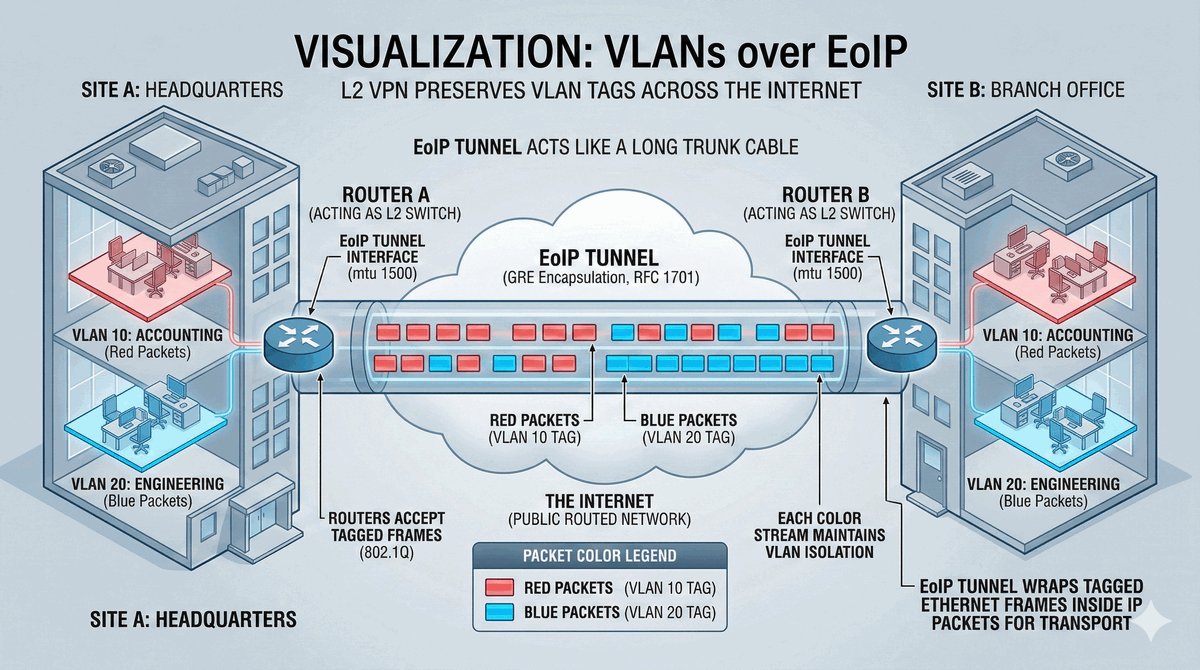

- Urządzenia w dwóch oddalonych fizycznie biurach mają pracować w tej samej logicznej podsieci (np. 192.168.1.0/24).

- Pozwala to na bezpośrednią komunikację w warstwie 2 (widoczność otoczenia sieciowego, wykrywanie drukarek, standardy DLNA/Chromecast).

- To domena rozwiązań L2 VPN (Mostkowanie / Bridging).