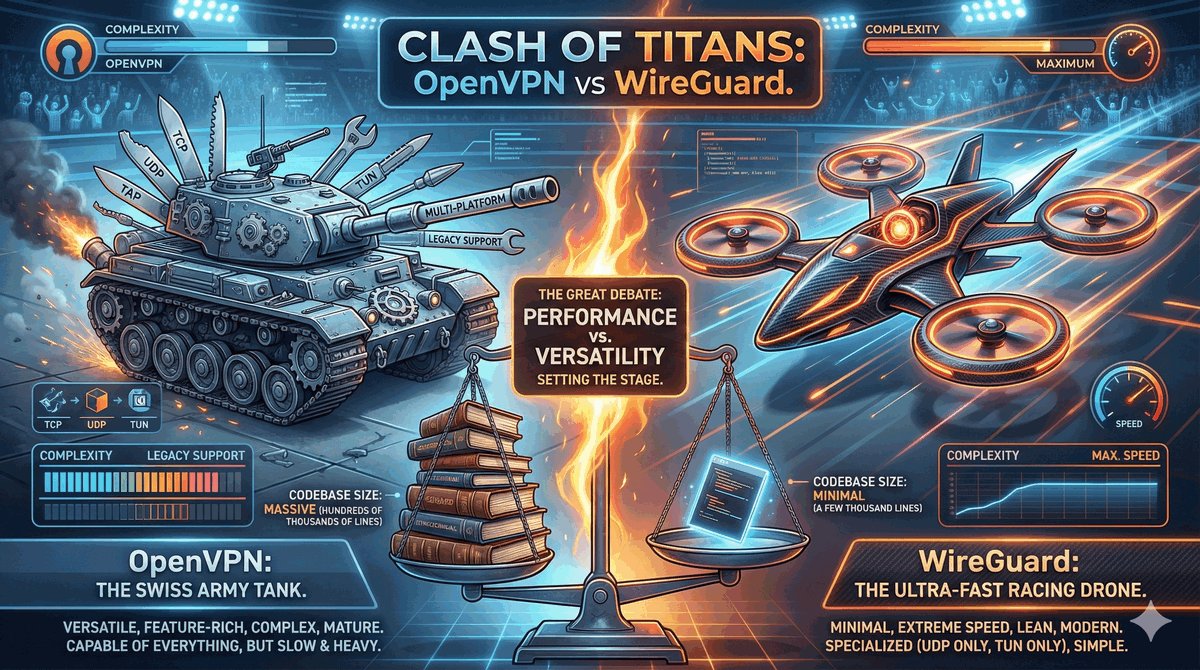

OpenVPN: Wstęp i charakterystyka

1/40- OpenVPN to standard de facto w świecie protokołów VPN typu otwartego oprogramowania (Open Source).

- Projekt zainicjowany przez Jamesa Yonana w 2001 roku.

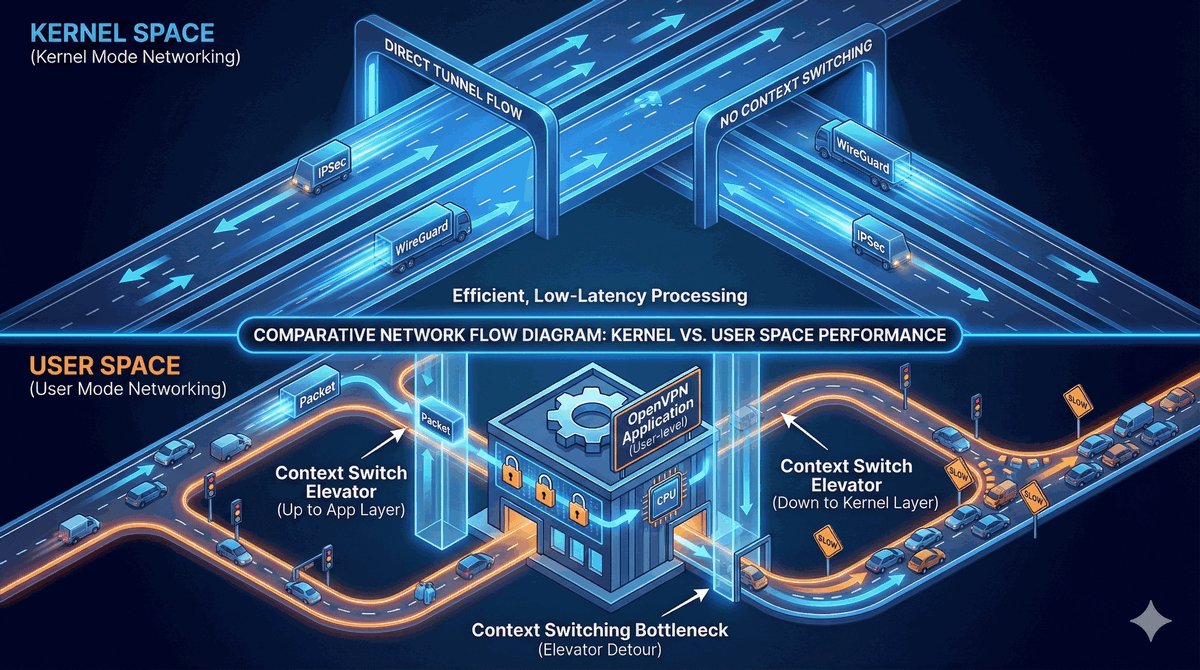

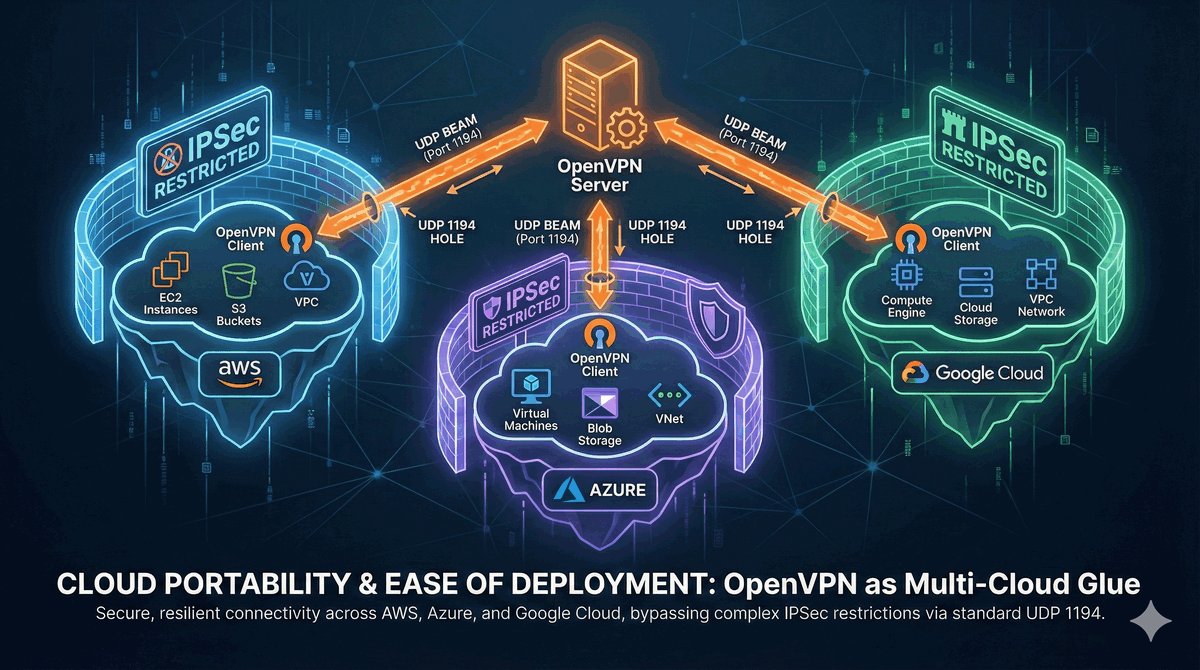

- W odróżnieniu od IPSec, działa w przestrzeni użytkownika (User Space), co ułatwia jego implementację i przenośność.

- Bazując na bibliotece OpenSSL, oferuje niezwykle szerokie możliwości kryptograficzne.

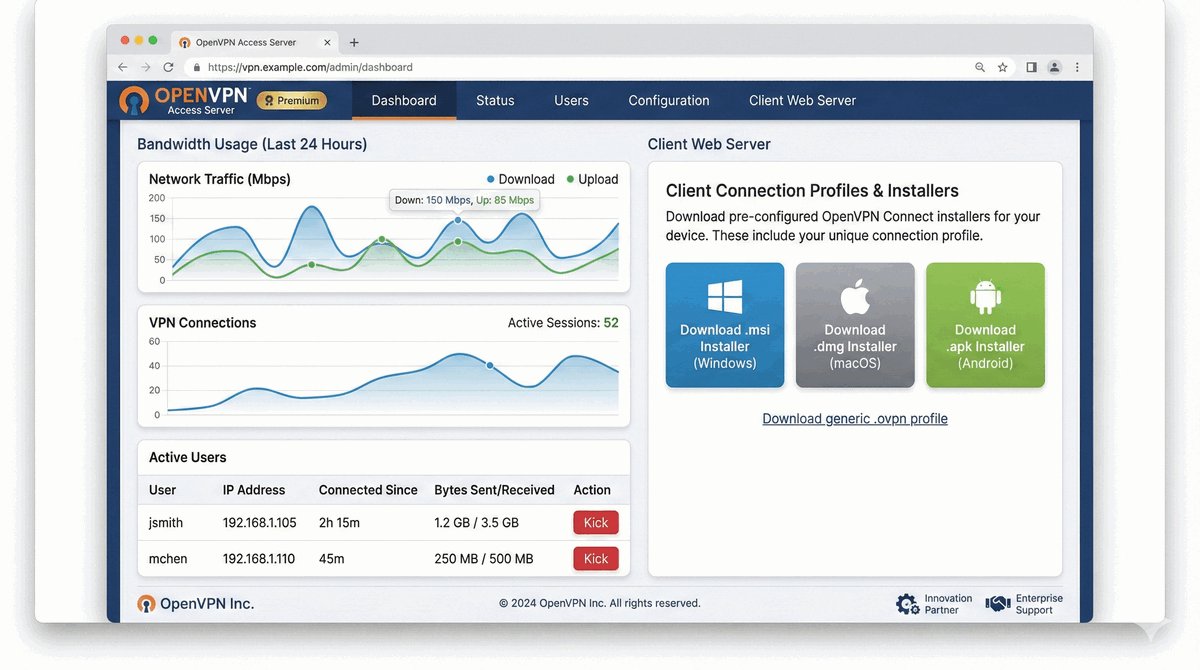

- Dostępny na niemal każdą platformę: Windows, Linux, macOS, Android, iOS oraz systemy wbudowane (MikroTik, Ubiquiti, OpenWRT).